Datenschutz durch Technikgestaltung im Web3 – Die Magie der Stealth-Adressen enthüllt

Datenschutz durch Technikgestaltung im Web3: Die Magie der Stealth-Adressen enthüllt

In der sich ständig weiterentwickelnden Web3-Landschaft, in der die Grenzen zwischen traditionellen und dezentralen Technologien verschwimmen, gilt das Konzept des Privacy-by-Design als Hoffnungsträger und Innovationsmotor. Dieser Ansatz integriert Datenschutz nicht nur als grundlegendes Prinzip, sondern stellt auch sicher, dass er von Grund auf in die Systemarchitektur eingebaut wird. Unter den verschiedenen Werkzeugen und Techniken, die diesen Paradigmenwechsel unterstützen, erweisen sich Stealth-Adressen als Eckpfeiler und bieten eine ausgefeilte Anonymitätsebene in dezentralen Netzwerken.

Das Wesen des datenschutzfreundlichen Designs

Privacy by Design ist mehr als nur ein Schlagwort; es ist ein strategisches Rahmenwerk, das den Datenschutz von Anfang an in die Systementwicklung integriert. Es geht darum, Umgebungen zu schaffen, in denen Datenschutz nicht erst im Nachhinein berücksichtigt wird, sondern ein grundlegendes Element darstellt. Dieser Ansatz entspricht dem Ethos von Web3, das darauf abzielt, Nutzer zu stärken und sicherzustellen, dass ihre Daten unter ihrer Kontrolle bleiben.

Im Kern beinhaltet Privacy-by-Design mehrere Schlüsselprinzipien:

Proaktiv statt reaktiv: Datenschutzprobleme verhindern, statt nur darauf zu reagieren. Datenschutz als Standardeinstellung: Datenschutz zur Standardwahl machen. Datenschutz im Design verankert: Datenschutz von Anfang an in Design und Funktionalität von Systemen integrieren. Offenheit durch Design: Sicherstellen, dass Datenschutzrichtlinien klar und transparent sind. Datenschutz und Innovation schließen sich nicht aus: Innovationen ermöglichen, ohne den Datenschutz zu beeinträchtigen.

Stealth-Adressen: Der kryptografische Schutzschild

Im Bereich der Blockchain und dezentralen Netzwerke stellen Stealth-Adressen eine kryptografische Innovation zum Schutz der Privatsphäre der Nutzer dar. Auf den ersten Blick mögen Stealth-Adressen komplex erscheinen, doch im Wesentlichen handelt es sich um eine clevere Methode, die Identität des Absenders zu verbergen und so die Anonymität von Transaktionen zu gewährleisten.

Stellen Sie sich vor, Sie senden eine Transaktion in einer Blockchain-Umgebung. Ohne Stealth-Adressen sind die Transaktionsdetails, einschließlich der öffentlichen Adresse des Absenders, für jeden sichtbar, der die Blockchain prüft. Diese Transparenz kann dazu führen, dass die Identität von Nutzern ihren Transaktionen zugeordnet wird, was den Grundgedanken der Privatsphäre untergräbt.

Hier kommen Stealth-Adressen ins Spiel. Diese kryptografischen Konstrukte ermöglichen es einem Absender, einen einmaligen öffentlichen Schlüssel zu erstellen, der für jeden Empfänger einzigartig erscheint. Bei der Durchführung der Transaktion kann nur der Empfänger die Transaktion dem Absender zuordnen, ohne die Identität des Absenders gegenüber anderen, die die Blockchain beobachten, preiszugeben. Es ist, als würde man einen Brief verschicken, den nur der beabsichtigte Empfänger öffnen kann, während alle anderen nur einen versiegelten Umschlag sehen.

Wie Stealth-Adressen funktionieren

Um zu verstehen, wie Stealth-Adressen funktionieren, wollen wir uns die zugrundeliegenden Mechanismen genauer ansehen. Der Prozess umfasst mehrere wichtige Schritte:

Schlüsselerzeugung: Der Absender generiert einen Satz einmaliger öffentlicher Schlüssel und zugehöriger privater Schlüssel. Jeder öffentliche Schlüssel ist eindeutig und erscheint als separate Adresse in der Blockchain.

Erstellung einer Transaktion: Der Absender erstellt eine Transaktion, die den öffentlichen Schlüssel des Empfängers und die Summe der Einmalschlüssel des Absenders enthält. Die Transaktion wird mit einem gemeinsamen Geheimnis verschlüsselt, das aus dem öffentlichen Schlüssel des Empfängers abgeleitet wird.

Broadcasting: Die Transaktion wird im Blockchain-Netzwerk veröffentlicht. Beobachter können die Transaktion sehen, aber nicht feststellen, welcher Einmalschlüssel zu welchem Absender gehört.

Entschlüsselung: Nur der Empfänger, der über das gemeinsame Geheimnis verfügt, das aus seinem privaten Schlüssel abgeleitet wurde, kann die Transaktion entschlüsseln und den Absender identifizieren.

Wahrung der Privatsphäre: Diese Methode gewährleistet, dass die Identität des Absenders vor jedem Beobachter verborgen bleibt, der nicht über das gemeinsame Geheimnis mit dem Empfänger verfügt.

Die Magie kryptographischer Techniken

Die Genialität von Stealth-Adressen liegt in den zugrundeliegenden kryptografischen Verfahren. Diese Verfahren umfassen hochentwickelte Algorithmen, die die Generierung einzigartiger Einmalschlüssel und die sichere Weitergabe gemeinsamer Geheimnisse gewährleisten. Kern dieser Verfahren sind Konzepte wie:

Elliptische-Kurven-Kryptographie (ECC): ECC wird zur Generierung von Einmalschlüsseln verwendet. Ihre Eigenschaften ermöglichen eine sichere Schlüsselgenerierung bei gleichzeitiger Aufrechterhaltung der Effizienz kryptografischer Operationen. Generierung eines gemeinsamen Geheimnisses: Ein gemeinsames Geheimnis wird mithilfe sicherer kryptografischer Protokolle abgeleitet, wodurch sichergestellt wird, dass nur der Absender und der beabsichtigte Empfänger die Transaktion entschlüsseln können.

Anwendungen in der Praxis

Stealth-Adressen sind nicht nur theoretische Konstrukte; sie haben reale Anwendungen, die die Privatsphäre auf verschiedenen dezentralen Plattformen verbessern. Zum Beispiel:

Monero: Monero, eine auf Datenschutz ausgerichtete Kryptowährung, nutzt Stealth-Adressen, um sicherzustellen, dass Transaktionen unauffindbar und anonym bleiben. Zcash: Zcash, eine weitere datenschutzorientierte Kryptowährung, verwendet ein ähnliches Verfahren zum Schutz der Privatsphäre ihrer Nutzer.

Ausgewogenheit zwischen Datenschutz und Nutzen

Stealth-Adressen bieten zwar erhebliche Vorteile hinsichtlich des Datenschutzes, stellen aber auch Herausforderungen dar. Die Balance zwischen Datenschutz und der Nützlichkeit und Effizienz von Blockchain-Netzwerken zu finden, ist eine ständige Aufgabe. Entwickler und Kryptographen arbeiten kontinuierlich an der Optimierung dieser Techniken, um deren Wirksamkeit zu gewährleisten und gleichzeitig die Skalierbarkeit und Geschwindigkeit von Blockchain-Transaktionen aufrechtzuerhalten.

Abschluss

Privacy-by-Design in Web3 ist ein transformativer Ansatz, der Datenschutz von Anfang an priorisiert und ihn integral in das Systemdesign integriert. Stealth-Adressen, die kryptografische Verfahren raffiniert einsetzen, belegen eindrucksvoll die Innovationskraft zur Verbesserung des Datenschutzes in dezentralen Netzwerken. Auch in der Zukunft von Web3 werden diese kryptografischen Schutzmechanismen eine entscheidende Rolle beim Schutz der Privatsphäre der Nutzer in einer zunehmend transparenten, aber gleichzeitig datenschutzsensiblen digitalen Welt spielen.

Datenschutz durch Technikgestaltung im Web3: Die Zukunft von Stealth-Adressen

Die Reise in die Tiefen des Privacy-by-Design im Web3 und die Magie von Stealth-Adressen geht weiter, während wir die zukünftige Entwicklung dieser kryptografischen Innovationen erkunden. Mit dem Fortschreiten des dezentralen Zeitalters wird die Rolle von Stealth-Adressen und ähnlichen datenschutzverbessernden Technologien zunehmen, sich anpassen und weiterentwickeln.

Die sich wandelnde Landschaft des datenschutzfreundlichen Designs

In der dynamischen Landschaft des Web3 ist die Betonung des Datenschutzes durch Technikgestaltung nicht nur ein Trend, sondern eine notwendige Weiterentwicklung. Mit der zunehmenden Migration von Nutzern und Anwendungen auf dezentrale Plattformen gewinnt der Bedarf an robusten Datenschutzlösungen immer mehr an Bedeutung. Datenschutz durch Technikgestaltung (Privacy-by-Design) bedeutet nicht nur den Schutz von Daten, sondern auch die Befähigung der Nutzer, die Kontrolle über ihre persönlichen Daten zu erlangen und sicherzustellen, dass Datenschutz nicht nur eine Funktion, sondern ein Grundrecht ist.

Zukünftige Entwicklungen in der Stealth-Adresstechnologie

Die Zukunft von Stealth-Adressen verspricht spannende Entwicklungen. Forscher und Entwickler arbeiten kontinuierlich daran, die Effizienz, Sicherheit und Skalierbarkeit dieser kryptografischen Konstrukte zu verbessern. Zu den Schwerpunkten gehören unter anderem:

Verbesserte Sicherheitsprotokolle: Da sich Bedrohungen weiterentwickeln, entwickeln sich auch die Techniken zu ihrer Abwehr weiter. Zukünftige Implementierungen von Stealth Address werden voraussichtlich fortschrittlichere Sicherheitsprotokolle integrieren, um den Schutz der Privatsphäre vor neuen Bedrohungen zu gewährleisten.

Interoperabilität: Eine der Herausforderungen bei Stealth-Adressen ist deren Integration in verschiedene Blockchain-Plattformen. Zukünftige Entwicklungen zielen darauf ab, Interoperabilität zu schaffen, sodass Stealth-Adressen nahtlos in verschiedenen dezentralen Netzwerken eingesetzt werden können.

Benutzerfreundliche Implementierungen: Obwohl die zugrundeliegende Technologie komplex ist, konzentrieren sich zukünftige Bemühungen darauf, Stealth-Adressen für Benutzer zugänglicher zu machen. Dies umfasst die Entwicklung benutzerfreundlicherer Schnittstellen und Tools, die die Generierung und Verwendung von Stealth-Adressen vereinfachen.

Integration mit Zero-Knowledge-Beweisen: Zero-Knowledge-Beweise (ZKPs) sind eine hochmoderne kryptografische Technik, die es einer Partei ermöglicht, einer anderen die Wahrheit einer bestimmten Aussage zu beweisen, ohne zusätzliche Informationen preiszugeben. Die Integration von Stealth-Adressen mit ZKPs könnte zu noch robusteren Datenschutzlösungen führen.

Die Rolle des regulatorischen Umfelds

Mit der zunehmenden Verbreitung datenschutzfreundlicher Technologien wie Stealth-Adressen wird die regulatorische Landschaft eine entscheidende Rolle für deren zukünftige Entwicklung spielen. Regierungen und Aufsichtsbehörden erkennen immer stärker die Bedeutung des Datenschutzes bei digitalen Transaktionen an. Die Herausforderung besteht darin, Regelungen zu schaffen, die Datenschutz mit dem Bedarf an Aufsicht und Einhaltung der Vorschriften in Einklang bringen.

Ausgewogenheit zwischen Datenschutz und Compliance

Die Zukunft von Stealth-Adressen erfordert ein sensibles Gleichgewicht zwischen Datenschutz und Compliance. Dieses Gleichgewicht ist unerlässlich, um den ethischen und legalen Einsatz datenschutzfreundlicher Technologien zu gewährleisten. Entwickler, politische Entscheidungsträger und Nutzer müssen zusammenarbeiten, um Rahmenbedingungen zu schaffen, die den Datenschutz respektieren und gleichzeitig die notwendige Kontrolle ermöglichen.

Die ethische Dimension

Mit Blick auf die Zukunft darf die ethische Dimension des datenschutzfreundlichen Designs nicht außer Acht gelassen werden. Der Einsatz von Stealth-Adressen und ähnlichen Technologien muss ethischen Überlegungen folgen, die die Rechte und die Privatsphäre der Nutzer in den Vordergrund stellen. Dazu gehören transparente Verfahren, die Einwilligung der Nutzer und die Vermeidung von Datenschutzverletzungen.

Datenschutz durch Technikgestaltung in alltäglichen Anwendungen

Die Prinzipien des Privacy-by-Design beschränken sich nicht auf Blockchain und Kryptowährungen; sie erstrecken sich auf verschiedene Anwendungen in der digitalen Welt. Von Social-Media-Plattformen bis hin zu Gesundheitsakten kann die Integration datenschutzverbessernder Technologien wie Stealth Addresses die Art und Weise, wie mit personenbezogenen Daten umgegangen wird, revolutionieren.

Nutzer befähigen

Im Zentrum des datenschutzfreundlichen Designs steht die Stärkung der Nutzer. Durch die Integration von Stealth-Adressen und anderen datenschutzverbessernden Technologien erhalten Nutzer mehr Kontrolle über ihre persönlichen Daten. Diese Stärkung ist entscheidend, um Vertrauen zu schaffen und sicherzustellen, dass sich Nutzer in den Systemen, mit denen sie interagieren, sicher fühlen.

Der Weg vor uns

Der Weg vor uns

Die Zukunft von Stealth-Adressen und Privacy-by-Design im Web3 birgt zahlreiche Chancen und Herausforderungen. Mit dem technologischen Fortschritt entwickeln sich auch die Methoden zum Schutz der Privatsphäre weiter. Entscheidend wird es sein, Innovationen voranzutreiben und dabei ethische Aspekte sowie die Stärkung der Nutzerrechte stets im Blick zu behalten.

Plattformübergreifende Lösungen

Eine der vielversprechendsten Perspektiven für Stealth-Adressen ist die Entwicklung plattformübergreifender Lösungen. Aktuell werden Stealth-Adressen hauptsächlich innerhalb bestimmter Blockchain-Netzwerke eingesetzt. Zukünftige Entwicklungen könnten zur Schaffung eines universellen Systems führen, in dem Stealth-Adressen über verschiedene Blockchains hinweg und sogar in Nicht-Blockchain-Anwendungen genutzt werden können. Dies erfordert eine intensive Zusammenarbeit zwischen Entwicklern, Forschern und Branchenakteuren, um Kompatibilität und Sicherheit zu gewährleisten.

Verbesserte Benutzererfahrung

Mit zunehmender Komplexität datenschutzfreundlicher Technologien liegt die Herausforderung darin, deren Benutzerfreundlichkeit zu gewährleisten. Zukünftige Entwicklungen im Bereich der Stealth-Adressen könnten sich auf die Schaffung intuitiver Schnittstellen konzentrieren, die es Nutzern ermöglichen, Stealth-Adressen ohne tiefgreifende technische Kenntnisse zu generieren und zu verwenden. Dies könnte die Entwicklung von mobilen Anwendungen, Browser-Erweiterungen und anderen benutzerfreundlichen Tools umfassen, die Stealth-Adressen nahtlos in alltägliche digitale Interaktionen integrieren.

Integration mit anderen Datenschutztechnologien

Die Zukunft von Stealth-Adressen könnte auch die Integration mit anderen datenschutzverbessernden Technologien wie homomorpher Verschlüsselung, sicherer Mehrparteienberechnung und Zero-Knowledge-Beweisen umfassen. Durch die Kombination dieser Technologien könnten Entwickler robustere Datenschutzlösungen schaffen, die Nutzern mehr Sicherheit und Privatsphäre bieten.

Regulatorische Anpassungen

Mit der Weiterentwicklung der regulatorischen Rahmenbedingungen steigt auch der Bedarf an datenschutzfreundlichen Lösungen. Zukünftige Implementierungen von Stealth Address müssen globalen Datenschutzbestimmungen wie der DSGVO, dem CCPA und anderen entsprechen. Dies erfordert kontinuierliche Aktualisierungen, um sicherzustellen, dass diese Technologien den rechtlichen Anforderungen genügen und gleichzeitig ein Höchstmaß an Datenschutz bieten.

Das ethische Gebot

Die ethische Bedeutung der Entwicklung von Stealth-Adressen kann nicht hoch genug eingeschätzt werden. Angesichts der zunehmenden Verbreitung dieser Technologien ist es unerlässlich, deren Nutzung die Privatsphäre und Autonomie der Nutzer zu respektieren. Dies umfasst transparente Verfahren, klare Kommunikation über die Verwendung und den Schutz von Daten sowie die Vermeidung jeglicher Praktiken, die als Datenschutzverletzungen ausgelegt werden könnten.

Abschluss

Die Zukunft des datenschutzfreundlichen Designs im Web3, insbesondere im Hinblick auf Stealth-Adressen, birgt immenses Potenzial und zugleich große Herausforderungen. Im Zuge der fortschreitenden Dezentralisierung wird die Integration datenschutzfreundlicher Technologien entscheidend sein, um eine digitale Welt zu schaffen, in der die Privatsphäre der Nutzer respektiert und geschützt wird. Der Schlüssel liegt darin, weiterhin Innovationen voranzutreiben, zusammenzuarbeiten und eine solide ethische Grundlage zu wahren, um sicherzustellen, dass diese Technologien den Interessen der Nutzer und der Gesellschaft als Ganzes dienen.

Das traditionelle Finanzsystem, ein gewaltiges Gebilde aus Intermediären, Gatekeepern und zentralen Instanzen, hat lange Zeit den Kapitalfluss und den Zugang zu Vermögensbildungsmöglichkeiten diktiert. Generationenlang war der Traum von finanzieller Unabhängigkeit ein mühsamer Kampf, geprägt von komplexen Regulierungen, intransparenten Prozessen und oft auch einer Ausgrenzung, die viele außen vor ließ. Doch ein tiefgreifender Wandel ist im Gange, eine stille Revolution, die sich im digitalen Wind der Blockchain-Technologie ausbreitet und den Anbruch einer neuen Ära einläutet: das Zeitalter des dezentralen Vermögens. Es geht dabei nicht nur um neue digitale Währungen; es ist eine grundlegende Neugestaltung unseres Umgangs mit Geld, unserer Investitionen und unseres gemeinsamen Wohlstandsaufbaus.

Im Kern geht es bei Dezentralisierung um die Verteilung von Macht und Kontrolle weg von einer zentralen Autorität. Stellen Sie sich eine traditionelle Bank im Vergleich zu einer dezentralen Kreditplattform vor. Bei der Bank werden Ihre Gelder vom Institut verwahrt und unterliegen dessen Regeln, Gebühren und Risikomanagement. Bei der Plattform hingegen werden Transaktionen und Vereinbarungen durch Smart Contracts – selbstausführender Code auf einer Blockchain – verwaltet, die transparent und unveränderlich funktionieren, ohne dass ein zentraler Vermittler benötigt wird. Diese Disintermediation ist die Grundlage für dezentrales Vermögen und eröffnet eine Vielzahl von Vorteilen, die zuvor unvorstellbar waren.

Einer der überzeugendsten Vorteile der Dezentralisierung ist die verbesserte Zugänglichkeit. Vorbei sind die Zeiten, in denen man hohes Kapital, eine umfangreiche Kredithistorie oder gar ein herkömmliches Bankkonto benötigte, um an komplexen Finanztransaktionen teilzunehmen. Dezentrale Finanzplattformen (DeFi), die auf Blockchains wie Ethereum, Solana und anderen basieren, stehen jedem mit Internetanschluss und digitaler Geldbörse offen. Diese Demokratisierung des Finanzwesens eröffnet neue Möglichkeiten für Menschen in Entwicklungsländern, für diejenigen, die vom traditionellen Bankwesen benachteiligt sind, und für alle, die sich ein inklusiveres Finanzsystem wünschen. Man denke nur an einen Kleinunternehmer in einem abgelegenen Dorf, der nun Zugang zu globalen Kreditmärkten hat, oder an jemanden, der Rendite auf seine Ersparnisse erzielen möchte, ohne an niedrig verzinste Bankkonten gebunden zu sein.

Transparenz ist ein weiterer Eckpfeiler dieses neuen Paradigmas. Jede Transaktion auf einer öffentlichen Blockchain wird aufgezeichnet und ist für jeden nachvollziehbar. Zwar sind personenbezogene Daten nicht öffentlich, doch der Fluss von Vermögenswerten und die Ausführung von Smart Contracts werden offengelegt. Diese inhärente Transparenz schafft Vertrauen, verringert das Betrugsrisiko und ermöglicht es Nutzern, fundierte Entscheidungen auf Basis verifizierbarer Daten statt auf Grundlage der Aussagen einer zentralen Instanz zu treffen. Sie können die Zinssätze, die Besicherungsquoten und die Gebühren eines DeFi-Protokolls einsehen, bevor Sie Ihre Vermögenswerte einsetzen. Dies gibt Ihnen Wissen und Kontrolle.

Effizienz und niedrigere Kosten sind ebenfalls wichtige Vorteile. Traditionelle Finanzsysteme sind durch hohe Gemeinkosten belastet: Filialen, große Mitarbeiterzahlen und komplexe Compliance-Abteilungen. Diese Kosten werden in Form von Gebühren und geringeren Renditen an die Verbraucher weitergegeben. DeFi-Protokolle, die auf automatisierten Smart Contracts basieren, reduzieren diese Betriebskosten erheblich. Das bedeutet höhere Renditen für Kreditgeber, niedrigere Kreditzinsen für Kreditnehmer und eine effizientere Transaktionsabwicklung für alle Beteiligten. Stellen Sie sich vor, Sie könnten Geld in wenigen Minuten zu einem Bruchteil der Kosten einer herkömmlichen Überweisung ins Ausland senden oder mit Ihren Stablecoins eine attraktive Rendite erzielen – ganz ohne komplizierte Kontoverwaltung.

Die Innovationskraft im dezentralen Finanzsektor ist atemberaubend. DeFi ist kein statisches Gebilde, sondern ein sich rasant entwickelndes Ökosystem. Wir erleben das Aufkommen dezentraler Börsen (DEXs), auf denen Nutzer digitale Assets direkt miteinander handeln können, Peer-to-Peer-Kreditplattformen, Yield-Farming-Protokolle mit attraktiven Renditen für die Bereitstellung von Liquidität sowie dezentrale Versicherungslösungen. Die Möglichkeiten scheinen grenzenlos, denn Entwickler erweitern ständig die Grenzen des Machbaren im Finanzwesen. Dieser fruchtbare Boden für Experimente und Innovationen führt dazu, dass neue Möglichkeiten zur Vermögensbildung in bemerkenswerter Häufigkeit entstehen.

Wer in diesem dezentralen System aktiv Vermögen aufbauen möchte, beginnt mit dem Verständnis der Grundlagen. An erster Stelle steht dabei die digitale Geldbörse (Wallet), die Ihr Tor zur dezentralen Welt ist. Es handelt sich dabei nicht um eine physische Geldbörse, sondern um eine Softwareanwendung, mit der Sie Kryptowährungen speichern, senden und empfangen sowie mit dezentralen Anwendungen (dApps) interagieren können. Beliebte Optionen sind MetaMask, Trust Wallet und Phantom, jede mit ihren eigenen Funktionen und unterstützten Blockchains. Sicherheit hat hier oberste Priorität; der Schutz Ihrer privaten Schlüssel ist genauso wichtig wie der Schutz Ihres physischen Vermögens.

Als Nächstes ist ein grundlegendes Verständnis von Kryptowährungen unerlässlich. Obwohl DeFi mehr als nur Bitcoin oder Ethereum umfasst, bilden diese grundlegenden digitalen Vermögenswerte oft den Einstieg. Es ist entscheidend, die zugrundeliegende Technologie, ihre Anwendungsfälle und ihre inhärente Volatilität zu verstehen. Stablecoins, die an den Wert traditioneller Währungen wie dem US-Dollar gekoppelt sind, bieten einen weniger volatilen Einstieg für diejenigen, die Rendite erzielen oder Transaktionen ohne die starken Preisschwankungen anderer Kryptowährungen durchführen möchten.

Das Konzept der „Liquidität“ ist auch im DeFi-Bereich zentral. Liquidität bezeichnet die Leichtigkeit, mit der ein Vermögenswert gekauft oder verkauft werden kann, ohne dass sich sein Preis wesentlich verändert. Im DeFi-Bereich können Nutzer Liquidität bereitstellen, indem sie ihre digitalen Vermögenswerte in Pools auf dezentralen Börsen (DEXs) oder Kreditprotokollen hinterlegen. Im Gegenzug für diese Liquidität erhalten sie in der Regel Transaktionsgebühren und/oder neu geschaffene Token. Dadurch entsteht eine symbiotische Beziehung: Nutzer erzielen passives Einkommen, und die dezentralen Plattformen selbst werden robuster und effizienter.

Der Weg zum dezentralen Vermögensaufbau ist nicht ohne Herausforderungen. Volatilität ist ein wesentlicher Faktor; der Wert vieler digitaler Vermögenswerte kann stark schwanken. Auch das Risiko von Smart Contracts, bei denen Schwachstellen im Code zu Missbrauch und damit zu Geldverlusten führen können, ist ein Problem. Regulatorische Unsicherheit besteht ebenfalls, da Regierungen weltweit nach Wegen suchen, diese aufstrebende Branche am besten zu integrieren und zu beaufsichtigen. Doch für diejenigen, die bereit sind, sich mit Fleiß und der Bereitschaft zum lebenslangen Lernen diesen komplexen Zusammenhängen zu stellen, sind die potenziellen Gewinne beträchtlich. Dies ist das Neuland der Finanzwelt, und wer es wagt, es zu erkunden, hat mehr Möglichkeiten zum Vermögensaufbau als je zuvor.

Nachdem wir die grundlegenden Prinzipien und die Vorteile dezentraler Finanzen (DeFi) beleuchtet haben, widmen wir uns nun praktischen Strategien und konkreten Schritten für alle, die in diesem dynamischen Umfeld Vermögen aufbauen möchten. Die dezentrale Revolution bietet vielfältige Möglichkeiten für unterschiedliche Risikobereitschaften und Anlagehorizonte. Ob Sie als erfahrener Investor Ihr Portfolio diversifizieren oder als Einsteiger die Funktionsweise der digitalen Vermögensbildung verstehen möchten – es gibt zahlreiche Wege zu erkunden.

Eine der einfachsten Möglichkeiten, im DeFi-Bereich Vermögen aufzubauen, ist Staking und Yield Farming. Beim Staking werden Kryptowährungen hinterlegt, um den Betrieb eines Blockchain-Netzwerks zu unterstützen, oft gegen Belohnungen. Proof-of-Stake (PoS)-Blockchains beispielsweise basieren auf Validatoren, die ihre Coins staken, um Transaktionen zu bestätigen und das Netzwerk zu sichern. Im Gegenzug erhalten sie neu geschaffene Coins oder Transaktionsgebühren. Dies bietet einen passiven Einkommensstrom, ähnlich wie Zinsen auf herkömmliche Ersparnisse, jedoch oft mit deutlich höheren Renditen.

Yield Farming ist zwar potenziell komplexer, bietet aber noch lukrativere Renditen. Dabei werden digitale Vermögenswerte aktiv zwischen verschiedenen DeFi-Protokollen transferiert, um die Erträge zu maximieren. Dies kann die Bereitstellung von Liquidität für eine dezentrale Börse, die Einzahlung von Geldern in ein Kreditprotokoll oder die Teilnahme an Governance-Mechanismen umfassen. Die Belohnungen bestehen häufig aus Transaktionsgebühren und Governance-Token des Protokolls, deren Wert weiter steigen kann. Yield Farming erfordert jedoch ein tiefes Verständnis von impermanentem Verlust (dem Risiko eines Wertverlusts im Vergleich zum einfachen Halten der Vermögenswerte), Smart-Contract-Risiken und der Marktdynamik. Es handelt sich um eine risikoreiche Strategie, die ständige Überwachung und Anpassung erfordert.

Dezentrale Kreditplattformen bieten eine weitere attraktive Möglichkeit. Besitzer bestimmter Kryptowährungen können diese auf diesen Plattformen an andere Nutzer verleihen und Zinsen verdienen. Umgekehrt können sie, falls sie Kapital benötigen, ihre bestehenden Kryptobestände beleihen – oft ohne die strengen Bonitätsprüfungen traditioneller Banken. Die Zinssätze werden innerhalb des Protokolls durch Angebot und Nachfrage bestimmt und bieten Flexibilität sowie potenziell bessere Konditionen als herkömmliche Kreditgeber. Entscheidend ist hierbei das Verständnis der Besicherungsquoten und des Liquidationsrisikos bei einem zu schnellen Wertverlust der Sicherheiten.

Investitionen in die zugrundeliegende Infrastruktur der dezentralen Welt – die Token vielversprechender Blockchain-Projekte – stellen eine weitere langfristige Vermögensaufbaustrategie dar. Dabei geht es darum, Projekte mit starken Entwicklerteams, klaren Anwendungsfällen, aktiven Communitys und nachhaltiger Tokenökonomie zu identifizieren. Im Gegensatz zu traditionellen Aktien, die Anteile an einem Unternehmen verbriefen, verleihen viele Krypto-Token einen Nutzen innerhalb ihrer jeweiligen Ökosysteme oder dienen als Tauschmittel. Dies erfordert gründliche Recherche, oft auch als „DYOR“ (Do Your Own Research – Mach deine eigene Recherche) bezeichnet, um die Technologie, das Wettbewerbsumfeld und das zukünftige Wachstumspotenzial zu verstehen. Die Diversifizierung über verschiedene Projekte und Anlageklassen im Kryptobereich ist ein umsichtiger Ansatz zur Risikominderung.

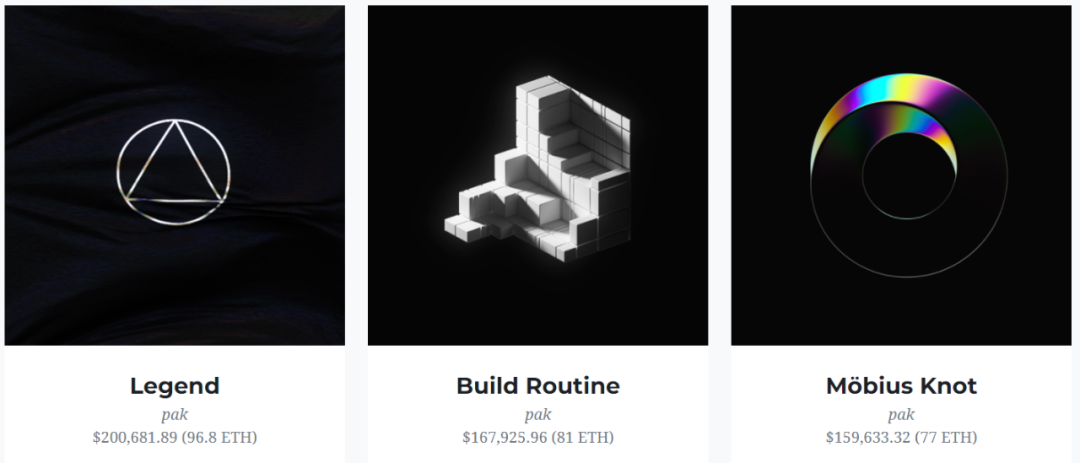

Nicht-fungible Token (NFTs) haben sich als eigenständige Anlageklasse mit Potenzial zum Vermögensaufbau etabliert, obwohl dieser Bereich oft spekulativer ist. NFTs repräsentieren einzigartige digitale oder physische Vermögenswerte, die auf einer Blockchain gespeichert sind. Ursprünglich durch digitale Kunst bekannt geworden, werden sie zunehmend für Sammlerstücke, In-Game-Gegenstände, virtuelle Immobilien und sogar Tickets verwendet. Investitionen in NFTs können den Kauf bei der Prägung, den Erwerb auf Sekundärmärkten oder sogar die Erstellung und den Verkauf eigener NFTs umfassen. Der Wert eines NFTs ist stark subjektiv und wird von Faktoren wie Knappheit, Herkunft, künstlerischem Wert und Akzeptanz in der Community bestimmt. In diesem Bereich ist es entscheidend, Markttrends, den Ruf des Künstlers und den Nutzen des NFTs selbst zu verstehen.

Für Menschen mit Unternehmergeist kann die Entwicklung dezentraler Anwendungen (dApps) oder die Mitarbeit an Open-Source-DeFi-Protokollen ein Weg zu beträchtlichem Vermögen sein. Entwickler können innovative Lösungen für ungedeckte Bedürfnisse im Ökosystem entwickeln und dafür Gebühren verdienen oder Token als Belohnung erhalten. Auch Nicht-Entwickler können sich durch Community-Governance, Content-Erstellung oder Bug-Bounty-Programme einbringen. Der dezentrale Ansatz fördert die Zusammenarbeit und belohnt wertvolle Beiträge, wodurch eine Leistungsgesellschaft entsteht, die äußerst lukrativ sein kann.

Die Navigation in der dezentralen Welt erfordert einen proaktiven und fundierten Sicherheitsansatz. Neben der Sicherung Ihrer digitalen Geldbörse mit starken Passwörtern und der Aktivierung der Zwei-Faktor-Authentifizierung ist es entscheidend, wachsam gegenüber Phishing-Angriffen und schädlichen Websites zu sein. Überprüfen Sie stets die offizielle Website oder die Vertragsadresse eines DeFi-Protokolls, bevor Sie Ihre Geldbörse verbinden. Wenn Sie Liquidität bereitstellen, ist das Verständnis des Konzepts des „vorübergehenden Verlusts“ unerlässlich. Es empfiehlt sich daher, die Sicherheitsaudits von Smart Contracts zu prüfen, bevor Sie größere Beträge einzahlen.

Der Weg zum Vermögensaufbau durch Dezentralisierung ist ein fortlaufender Lernprozess. Die Technologie entwickelt sich rasant, und ständig entstehen neue Chancen und Risiken. Um langfristig erfolgreich zu sein, ist es unerlässlich, sich über seriöse Nachrichtenquellen zu informieren, sich in Online-Communities zu engagieren und sich kontinuierlich über neue Protokolle und Trends zu informieren. In diesem Bereich werden Neugier, Anpassungsfähigkeit und die Bereitschaft, die Zukunft der Finanzen aktiv mitzugestalten, belohnt. Wer die Instrumente, Strategien und damit verbundenen Risiken versteht, kann sich so positionieren, dass er nicht nur an dieser revolutionären dezentralen Wirtschaft teilhaben, sondern auch darin erfolgreich sein und sich so den Weg zu mehr finanzieller Freiheit und Selbstbestimmung ebnen kann.

Die epische Welt der Chain Gaming Rewards entschlüsseln – Eine Reise jenseits des Bildschirms

Die Zukunft gestalten Wie Blockchain-basiertes Einkommensdenken Ihre Finanzwelt revolutionieren wird