Den Reichtum freisetzen Sich in der dynamischen Welt der Krypto-Cashflow-Strategien zurechtfinden

Die Faszination von Kryptowährungen hat ihre anfängliche Wahrnehmung als Randerscheinung längst hinter sich gelassen. Heute repräsentiert sie ein dynamisches Ökosystem voller Möglichkeiten – nicht nur für Kapitalzuwachs, sondern auch für die Generierung nachhaltiger Cashflows. Die dezentrale Natur der Blockchain-Technologie hat ein neues Paradigma im Finanzwesen hervorgebracht, in dem Einzelpersonen aktiv Einkommensströme jenseits traditioneller Beschäftigungs- oder Anlagemodelle generieren können. „Krypto-Cashflow-Strategien“ sind mehr als nur ein Schlagwort; sie sind ein Weg zur finanziellen Unabhängigkeit, eine Möglichkeit, das Potenzial digitaler Assets zu nutzen, um stetig und kontinuierlich Vermögen aufzubauen.

Im Kern geht es beim Generieren von Cashflow aus Kryptowährungen darum, digitale Vermögenswerte gewinnbringend einzusetzen. Dies kann auf vielfältige Weise geschehen, jede mit ihrem eigenen Risiko-Rendite-Profil. Für Einsteiger kann die schiere Vielfalt überwältigend sein. Das Verständnis der grundlegenden Prinzipien dieser Strategien ist jedoch der Schlüssel zum Erfolg. Man kann es sich wie das Erlernen der Sprache der dezentralen Finanzen (DeFi) vorstellen – sobald man die Grundlagen beherrscht, erweitern sich die Kommunikationsmöglichkeiten (und Verdienstmöglichkeiten) exponentiell.

Eine der zugänglichsten und beliebtesten Methoden, um mit Kryptowährung Geld zu verdienen, ist das Staking. Dabei hinterlegt man einen bestimmten Betrag an Kryptowährung, um den Betrieb eines Blockchain-Netzwerks zu unterstützen. Im Gegenzug erhalten Staker Belohnungen, in der Regel in Form weiterer Kryptowährung. Dies ist vergleichbar mit Zinsen auf einem Sparkonto, bietet aber zusätzlich den Vorteil, zur Sicherheit und Integrität eines dezentralen Netzwerks beizutragen. Proof-of-Stake (PoS)-Blockchains wie Ethereum (nach der Umstellung auf PoS), Cardano und Solana sind Paradebeispiele, bei denen Staking ein grundlegender Mechanismus ist. Die Belohnungen entsprechen üblicherweise einem Prozentsatz des hinterlegten Betrags, der als jährliche Rendite (APY) bezeichnet wird. Diese kann je nach Netzwerk, hinterlegtem Betrag und den aktuellen Netzwerkbedingungen stark variieren.

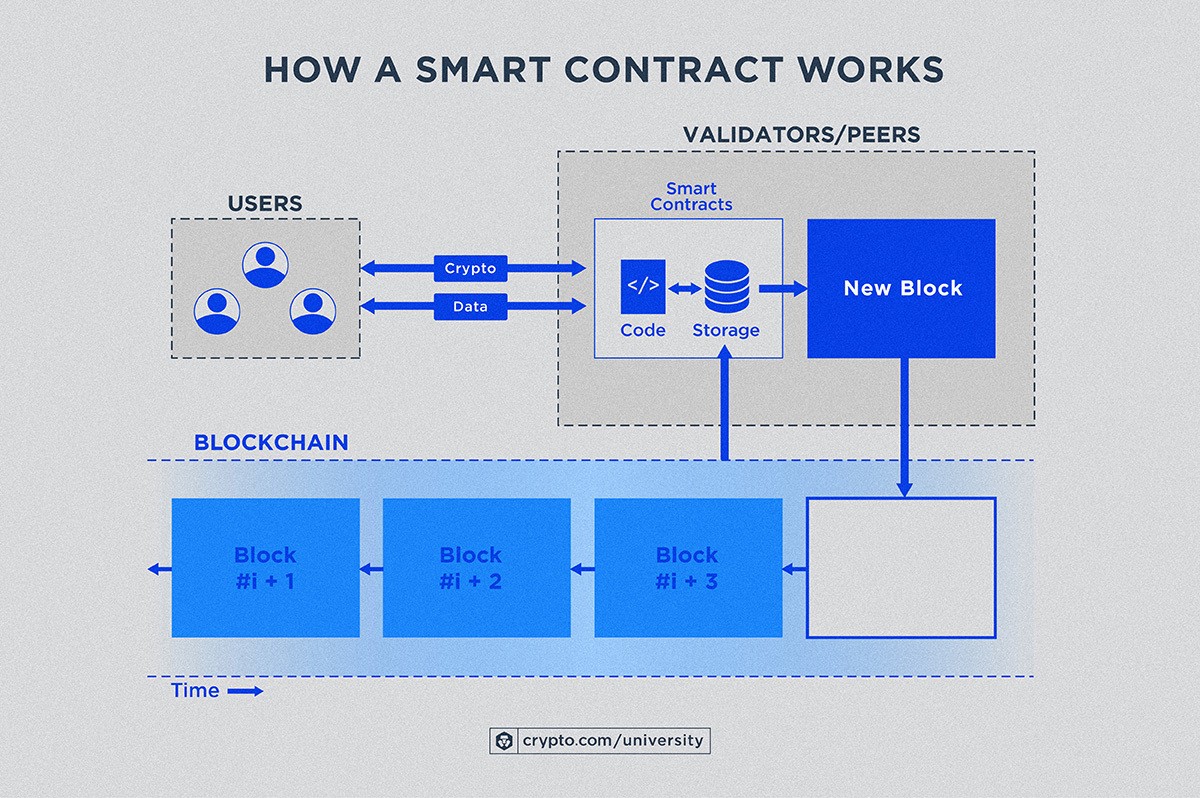

Staking birgt jedoch auch Risiken. Das Hauptrisiko liegt in der Kursvolatilität. Zwar steigen Ihre Erträge aus dem gestakten Asset, doch kann dessen Wert in Dollar sinken und Ihre Gewinne dadurch zunichtemachen. Zudem gibt es häufig eine Sperrfrist, in deren Rahmen Ihre gestakten Kryptowährungen für einen bestimmten Zeitraum weder zugänglich noch handelbar sind. Dies kann ein Nachteil sein, wenn Sie sofortige Liquidität benötigen oder der Markt einen starken Einbruch erlebt. Die Sicherheit der verwendeten Staking-Plattform oder Wallet ist ebenfalls von größter Bedeutung. Zentralisierte Börsen bieten zwar Staking-Dienste an, bergen aber ein Kontrahentenrisiko. Dezentrale Staking-Pools können dieses Risiko teilweise mindern, erfordern jedoch ein tieferes Verständnis der Sicherheit von Smart Contracts und potenzieller Schwachstellen.

Über das einfache Staking hinaus bietet Yield Farming eine komplexere und potenziell lukrativere Möglichkeit, Krypto-Einnahmen zu generieren. Yield Farming ist ein Eckpfeiler von DeFi, bei dem Nutzer dezentralen Börsen (DEXs) oder Kreditprotokollen Liquidität zur Verfügung stellen und dafür Belohnungen erhalten. Diese Belohnungen bestehen häufig aus Transaktionsgebühren, Zinszahlungen und, besonders wichtig, Governance-Token des jeweiligen Protokolls. Ziel ist es, den Ertrag Ihrer Krypto-Assets zu maximieren, indem Sie diese zwischen verschiedenen Plattformen und Strategien transferieren und dabei die höchsten jährlichen Renditen (APYs) anstreben.

Die Funktionsweise von Yield Farming besteht häufig darin, Kryptowährungen in Liquiditätspools einzuzahlen. Beispielsweise könnten Sie gleiche Beträge zweier verschiedener Kryptowährungen (z. B. ETH und DAI) in einen Liquiditätspool auf einer dezentralen Börse (DEX) wie Uniswap oder Sushiswap einzahlen. Im Gegenzug erhalten Sie Liquidity Provider (LP)-Token, die Ihren Anteil am Pool repräsentieren. Diese LP-Token können dann innerhalb desselben oder eines anderen Protokolls gestakt werden, um zusätzliche Belohnungen zu erzielen. Die Renditen im Yield Farming können extrem hoch sein und mitunter dreistellige oder sogar vierstellige Jahresrenditen erreichen. Dies ist jedoch mit erheblichen Risiken verbunden.

Das größte Risiko beim Yield Farming ist der impermanente Verlust. Dieser tritt auf, wenn sich das Kursverhältnis der beiden in einem Liquiditätspool hinterlegten Assets deutlich ändert. Steigt oder fällt der Wert eines Assets im Verhältnis zum anderen stark, kann der Wert Ihrer Bestände im Pool geringer sein, als wenn Sie die beiden Assets separat gehalten hätten. Je höher der effektive Jahreszins (APY), desto höher ist das Risiko eines höheren impermanenten Verlusts. Ein weiteres kritisches Risiko ist das Smart-Contract-Risiko. DeFi-Protokolle basieren auf Smart Contracts, und Schwachstellen in diesen Verträgen können von Hackern ausgenutzt werden, was zum Verlust der hinterlegten Gelder führen kann. Die Komplexität von Yield-Farming-Strategien macht es zudem unerlässlich, die Feinheiten jedes Protokolls und die potenziellen Wechselwirkungen zwischen ihnen zu verstehen.

Kredit- und Darlehensprotokolle stellen eine weitere wichtige Säule der Krypto-Cashflow-Generierung dar. Plattformen wie Aave, Compound und MakerDAO ermöglichen es Nutzern, ihre Krypto-Assets einzuzahlen und Zinsen von Kreditnehmern zu erhalten. Diese Kreditnehmer nutzen die hinterlegten Assets für verschiedene Zwecke, darunter gehebelter Handel, Arbitrage oder einfach, um Kapital zu beschaffen, ohne ihre Bestände verkaufen zu müssen. Die Zinssätze sind in der Regel dynamisch und schwanken je nach Angebot und Nachfrage des jeweiligen Assets. Dies bietet eine relativ passive Möglichkeit, mit seinen Krypto-Beständen Einkommen zu erzielen, wobei die Renditen im Allgemeinen stabiler sind als bei manchen Yield-Farming-Strategien.

Die Risiken im Zusammenhang mit Kreditvergabe und -aufnahme sind zwar geringer als beim Yield Farming, aber dennoch vorhanden. Das Risiko von Smart Contracts bleibt ein wichtiger Faktor, da die Plattformen mit automatisierten Protokollen arbeiten. Auch das Liquidationsrisiko spielt eine Rolle, insbesondere wenn Sie Vermögenswerte leihen und der Wert Ihrer Sicherheiten unter einen bestimmten Schwellenwert fällt, was zum Notverkauf Ihrer Sicherheiten zur Deckung der Schulden führen kann. Für Kreditgeber besteht das Hauptrisiko in der Zahlungsfähigkeit des Protokolls selbst und der Möglichkeit eines Bank Runs, bei dem zu viele Nutzer gleichzeitig versuchen, Gelder abzuheben, was zu einem vorübergehenden Zugriffsausfall auf Ihre Vermögenswerte führen kann. Etablierte Kreditprotokolle verfügen jedoch über robuste Mechanismen zur Steuerung dieser Risiken.

Je tiefer wir in die Welt der Krypto-Geldflüsse eintauchen, desto deutlicher wird, dass ein strategischer Ansatz, gepaart mit einem fundierten Verständnis der zugrunde liegenden Technologien und der damit verbundenen Risiken, von größter Bedeutung ist. Die Möglichkeiten sind vielfältig, doch ebenso bergen sie potenzielle Risiken. Im nächsten Teil dieser Betrachtung werden wir uns mit aktiveren Strategien zur Einkommensgenerierung und der entscheidenden Rolle von Diversifizierung und Risikomanagement für langfristigen Erfolg in der dynamischen Welt der Krypto-Cashflows befassen.

In unserer Reihe zum Thema „Crypto-Cashflow-Strategien“ haben wir bereits passive Einkommensquellen wie Staking, Yield Farming und Kreditvergabe angesprochen. Diese DeFi-Bereiche bieten zwar attraktive Renditen, erfordern aber nach dem Start oft eine eher passive Betreuung. Der Kryptomarkt bietet jedoch auch fruchtbaren Boden für aktivere Einkommensgenerierung, die ein höheres Maß an Engagement und Marktkenntnis voraussetzt. Diese Strategien sind zwar potenziell anspruchsvoller, bieten aber mehr Kontrolle und die Möglichkeit, schnell auf Marktschwankungen zu reagieren.

Eine der direktesten Möglichkeiten, mit Kryptowährungen Cashflow zu generieren, ist der Handel. Dieser umfasst ein breites Spektrum an Aktivitäten, vom kurzfristigen Daytrading bis zum längerfristigen Swingtrading. Daytrader versuchen, von kleinen Kursbewegungen innerhalb eines Handelstages zu profitieren, indem sie mehrere Trades ausführen, um Gewinne zu erzielen. Swingtrader hingegen halten Positionen über einige Tage oder Wochen, um größere Kursschwankungen zu nutzen. Beide Strategien erfordern ein tiefes Verständnis der technischen Analyse (Chartmuster, Indikatoren) und der Fundamentalanalyse (Nachrichten, Projektentwicklungen).

Der Reiz des Kryptohandels liegt in seinem Potenzial für schnelle Gewinne. Gleichzeitig zählt er aber auch zu den anspruchsvollsten und risikoreichsten Unternehmungen im Kryptobereich. Die Volatilität der Kryptowährungsmärkte kann extrem sein und zu raschen und erheblichen Verlusten führen. Psychologische Faktoren spielen dabei eine große Rolle: Die Angst, etwas zu verpassen (FOMO), und Panikverkäufe können zu Fehlentscheidungen führen. Transaktionsgebühren können die Gewinne zusätzlich schmälern, insbesondere bei Daytradern. Erfolgreicher Kryptohandel erfordert Disziplin, kontinuierliches Lernen, eine solide Risikomanagementstrategie und oft auch erhebliches Kapital, um die unvermeidlichen Kursverluste zu überstehen. Er ist nichts für schwache Nerven, und die meisten, die ihn ohne ausreichende Vorbereitung versuchen, verlieren am Ende Geld.

Eine weitere aktive Strategie, die allerdings andere Fähigkeiten erfordert, ist die Bereitstellung von Liquidität für dezentrale Börsen (DEXs), wie bereits im Zusammenhang mit Yield Farming erwähnt, jedoch mit Fokus auf die Gebührengenerierung. Wenn Sie einem Liquiditätspool ein Währungspaar zur Verfügung stellen, erhalten Sie einen Anteil der von diesem Pool generierten Handelsgebühren. Während es beim Yield Farming oft um die Suche nach zusätzlichen Token-Belohnungen geht, kann allein die Bereitstellung von Liquidität für ein beliebtes Handelspaar einen stetigen Einkommensstrom aus Transaktionsgebühren generieren. Die Höhe des Einkommens ist hierbei direkt an das Handelsvolumen der DEX gekoppelt. Höheres Volumen bedeutet höhere Gebühren und somit einen größeren Anteil für Liquiditätsanbieter.

Das Risiko besteht, wie bereits erwähnt, in vorübergehenden Verlusten. Bei konstant hohem Handelsvolumen können die Gebühreneinnahmen diese potenziellen Verluste jedoch mitunter übersteigen, wodurch sich diese Strategie als praktikable Cashflow-Strategie erweist. Sie eignet sich besonders für Vermögenswerte, deren Kurse voraussichtlich relativ stabil bleiben, oder bei denen das Handelsvolumen so hoch ist, dass die Gebühreneinnahmen das Risiko von Kursabweichungen kompensieren. Dies erfordert eine sorgfältige Auswahl des Handelspaares und der DEX unter Berücksichtigung von Faktoren wie Handelsvolumen, Gebührenstruktur und dem Risiko vorübergehender Verluste.

Darüber hinaus existieren weitere Nischenstrategien zur Generierung von Krypto-Einkommen, die auf spezifische Interessen und Fähigkeiten zugeschnitten sind. Der Handel mit NFTs (Non-Fungible Token) kann als Form der aktiven Einkommensgenerierung betrachtet werden, tendiert aber eher zu spekulativem Handel als zu einem stetigen Cashflow. Dabei werden NFTs günstig gekauft und teurer verkauft. Dies erfordert ein gutes Gespür für Trends, Kenntnisse im Bereich Kunst und digitaler Sammlerstücke sowie die Fähigkeit, unterbewertete Assets zu erkennen, bevor sie größere Bekanntheit erlangen. Der Markt für NFTs ist hochspekulativ und volatil, was ihn zu einer risikoreichen, aber potenziell sehr lukrativen Strategie macht.

Für technisch versierte Personen kann der Betrieb von Nodes in bestimmten Blockchain-Netzwerken eine stetige Einnahmequelle darstellen. Nodes sind für den Betrieb und die Sicherheit vieler Blockchain-Netzwerke unerlässlich. Je nach Konsensmechanismus und dem jeweiligen Netzwerk kann der Betrieb eines Nodes einen erheblichen Einsatz der zugehörigen Kryptowährung (eine Form des Stakings), technisches Fachwissen für die Wartung des Nodes und ausreichende Rechenressourcen erfordern. Die Belohnungen werden üblicherweise in der jeweiligen Kryptowährung des Netzwerks ausgezahlt und können ein planbares Einkommen ermöglichen.

Unabhängig von der gewählten Strategie sind Diversifizierung und ein solides Risikomanagement die Eckpfeiler eines nachhaltigen Krypto-Cashflows. Die Streuung der Investitionen auf verschiedene Strategien, Kryptowährungen und Plattformen reduziert die Auswirkungen einzelner Fehlerquellen erheblich. Beispielsweise könnte man einen Teil seines Portfolios staken, einen Teil in ein Stablecoin-Kreditprotokoll investieren und einen kleineren Teil für aktives Trading oder Yield Farming verwenden.

Risikomanagement beinhaltet das Verständnis des maximal potenziellen Verlusts für jede Strategie und das Festlegen klarer Grenzen. Dies umfasst:

Setzen Sie Stop-Loss-Orders für aktives Trading, um Verlustpositionen automatisch zu schließen. Diversifizieren Sie Ihr Portfolio über verschiedene Anlageklassen innerhalb des Kryptomarktes – Stablecoins, etablierte Kryptowährungen und vielversprechende Altcoins. Investieren Sie nur, was Sie sich leisten können zu verlieren. Dies ist die wohl wichtigste Regel im volatilen Kryptomarkt. Führen Sie vor jeder Kapitalinvestition eine gründliche Due-Diligence-Prüfung (DYOR – Do Your Own Research) zu jedem Protokoll, Projekt oder Asset durch. Machen Sie sich mit dem Team, der Technologie, der Tokenomics und der Community vertraut. Bleiben Sie über Marktnachrichten, regulatorische Entwicklungen und technologische Fortschritte informiert.

Die Welt der Krypto-Geldflüsse ist dynamisch und entwickelt sich ständig weiter. Was heute funktioniert, muss morgen möglicherweise angepasst werden. In diesem Umfeld sind kontinuierliches Lernen, Anpassungsfähigkeit und ein strategischer, risikobewusster Ansatz unerlässlich. Indem man die vielfältigen verfügbaren Strategien versteht – von passiven Erträgen durch Staking und Kreditvergabe bis hin zum aktiven Handel und der Bereitstellung von Liquidität –, kann man seinen eigenen Weg zur finanziellen Unabhängigkeit in der dezentralen Wirtschaft gestalten. Der Schlüssel liegt darin, die Strategien zu finden, die zur eigenen Risikotoleranz, dem Wissensstand und den finanziellen Zielen passen, und diese mit Sorgfalt und einer langfristigen Perspektive zu verfolgen.

In einer Zeit, in der digitale Privatsphäre und Sicherheit höchste Priorität haben, stellt die Einführung von ZK P2P Privacy Edge einen bahnbrechenden Fortschritt dar. Dieser innovative Ansatz für sichere Verbindungen ist nicht nur ein weiterer Technologietrend, sondern ein Paradigmenwechsel, der unser Verständnis von Datenschutz, Effizienz und Vertrauen in der digitalen Kommunikation grundlegend verändern wird.

Was ist ZK P2P Privacy Edge?

ZK P2P Privacy Edge ist ein revolutionäres Framework, das die Leistungsfähigkeit von Zero-Knowledge-Proofs (ZKPs) in einem dezentralen Peer-to-Peer-Netzwerk (P2P) nutzt. Diese fortschrittliche Technologie ermöglicht eine sichere, verschlüsselte Kommunikation zwischen den Knoten, ohne unnötige Informationen preiszugeben. Dadurch wird sichergestellt, dass nur die beabsichtigten Daten ausgetauscht werden und die Identität der Teilnehmer anonym bleibt.

Die Macht von Zero-Knowledge-Beweisen

Kernstück von ZK P2P Privacy Edge ist das Konzept der Zero-Knowledge-Beweise. Vereinfacht ausgedrückt ist ein Zero-Knowledge-Beweis eine Methode, mit der eine Partei (der Beweiser) einer anderen Partei (dem Verifizierer) die Wahrheit einer bestimmten Aussage beweisen kann, ohne dabei zusätzliche Informationen preiszugeben. Dieses Konzept ähnelt dem Beweis von Wissen, ohne dieses Wissen selbst offenzulegen.

Stellen Sie sich beispielsweise vor, Sie möchten beweisen, dass Sie ein geheimes Passwort kennen, ohne es preiszugeben. Zero-Knowledge-Beweise ermöglichen dies und gewährleisten so den Schutz aller sensiblen Informationen bei gleichzeitig sicherer Kommunikation.

Dezentralisierung und P2P-Netzwerke

Der P2P-Aspekt von ZK P2P Privacy Edge bietet zusätzliche Sicherheit und Effizienz. In einem P2P-Netzwerk kommunizieren die Knoten direkt miteinander, ohne auf eine zentrale Instanz oder einen Vermittler angewiesen zu sein. Dieser dezentrale Ansatz reduziert das Risiko von Single Points of Failure und erhöht die allgemeine Ausfallsicherheit des Netzwerks.

ZK P2P Privacy Edge nutzt dieses dezentrale Framework, um ein sicheres und effizientes Kommunikationsnetzwerk zu schaffen. Durch die Gewährleistung der Datenverschlüsselung und -verifizierung mittels Zero-Knowledge-Beweisen bietet es einen robusten Schutz vor potenziellen Sicherheitslücken und unberechtigtem Zugriff.

So funktioniert ZK P2P Privacy Edge

Wenn zwei Knoten innerhalb des ZK P2P Privacy Edge-Netzwerks miteinander kommunizieren, läuft folgender Prozess ab:

Initialisierung: Beide Knoten stellen eine sichere Verbindung her und einigen sich auf die Kommunikationsbedingungen, einschließlich der Verschlüsselungsmethoden und Protokolle für Zero-Knowledge-Beweise.

Datenverschlüsselung: Alle zwischen den Knoten ausgetauschten Daten werden verschlüsselt, um sicherzustellen, dass sie vertraulich bleiben und nur vom vorgesehenen Empfänger gelesen werden können.

Zero-Knowledge-Beweise: Die Knoten überprüfen die Authentizität der Daten, ohne deren Inhalt preiszugeben. Dies geschieht durch komplexe mathematische Beweise, die die Gültigkeit der Daten bestätigen, ohne sensible Informationen offenzulegen.

Datenübertragung: Nach der Verifizierung werden die Daten über das Netzwerk übertragen. Da das Netzwerk dezentralisiert ist, können Daten effizient übertragen werden, ohne die in zentralisierten Systemen häufig auftretenden Engpässe.

Datenschutzgarantie: Während des gesamten Prozesses bleiben die Identitäten der Knoten anonym. Dies wird durch ausgeklügelte kryptografische Verfahren erreicht, die sicherstellen, dass keine Verknüpfungsdaten verwendet werden können, um die wahren Identitäten der Teilnehmer zurückzuverfolgen.

Vorteile von ZK P2P Privacy Edge

Die Vorteile von ZK P2P Privacy Edge sind vielfältig und erstrecken sich über verschiedene Sektoren und Anwendungsfälle:

Erhöhte Sicherheit

Der Hauptvorteil von ZK P2P Privacy Edge liegt in seiner beispiellosen Sicherheit. Durch die Verwendung von Zero-Knowledge-Beweisen und einem dezentralen Netzwerk wird sichergestellt, dass Daten verschlüsselt bleiben und die Identität der Teilnehmer vor unbefugtem Zugriff geschützt ist. Dieses hohe Sicherheitsniveau ist besonders wertvoll in Branchen wie dem Finanzwesen, dem Gesundheitswesen und dem öffentlichen Sektor, wo Datenschutz von entscheidender Bedeutung ist.

Effizienz und Skalierbarkeit

Die dezentrale Struktur des P2P-Netzwerks ermöglicht eine schnelle und effiziente Datenübertragung ohne zentrale Server. Dies verbessert die Gesamtleistung des Netzwerks und macht es hochgradig skalierbar. Mit zunehmender Anzahl an Knoten kann das System mehr Daten und Nutzer verarbeiten, ohne Kompromisse bei Geschwindigkeit oder Sicherheit einzugehen.

Kosteneffizienz

Zentralisierte Systeme erfordern oft erhebliche Infrastruktur- und Wartungskosten. Im Gegensatz dazu reduziert ZK P2P Privacy Edge diese Kosten, da zentrale Server und Vermittler überflüssig werden. Dadurch ist es eine kosteneffiziente Lösung für Unternehmen, die ihre Kommunikationsnetzwerke optimieren möchten.

Vertrauen und Transparenz

ZK P2P Privacy Edge bietet neben dem Schutz der Privatsphäre auch ein hohes Maß an Transparenz. Durch den Einsatz von Zero-Knowledge-Beweisen wird die Datenintegrität gewährleistet, ohne sensible Informationen preiszugeben. Dieses ausgewogene Verhältnis zwischen Datenschutz und Transparenz schafft Vertrauen zwischen Nutzern und Teilnehmern des Netzwerks.

Anwendungsbereiche von ZK P2P Privacy Edge

Die Vielseitigkeit von ZK P2P Privacy Edge eröffnet eine Vielzahl von Anwendungsmöglichkeiten in verschiedenen Bereichen:

Finanzen

Im Finanzsektor ist der Bedarf an sicheren und vertraulichen Transaktionen von höchster Bedeutung. ZK P2P Privacy Edge ermöglicht sichere Peer-to-Peer-Finanztransaktionen und gewährleistet so den Schutz sensibler Finanzdaten bei gleichzeitig effizienten und transparenten Abläufen.

Gesundheitspflege

Gesundheitsdienstleister können ZK P2P Privacy Edge nutzen, um Patientendaten sicher zwischen verschiedenen Einrichtungen auszutauschen. Dies gewährleistet den Schutz der Patientendaten und ermöglicht gleichzeitig den notwendigen Datenaustausch für eine qualitativ hochwertige Versorgung.

Regierung

Behörden können ZK P2P Privacy Edge nutzen, um sensible Informationen sicher zwischen verschiedenen Abteilungen auszutauschen. Dies erhöht die nationale Sicherheit und gewährleistet, dass kritische Daten vor unbefugtem Zugriff geschützt sind.

IoT und intelligente Geräte

Das Internet der Dinge (IoT) wächst rasant und damit auch der Bedarf an sicherer Kommunikation zwischen Geräten. ZK P2P Privacy Edge bietet ein sicheres Framework für IoT-Netzwerke und gewährleistet so die Vertraulichkeit und Sicherheit der zwischen Geräten ausgetauschten Daten.

Abschluss

ZK P2P Privacy Edge ist mehr als nur ein technologischer Fortschritt; es ist ein revolutionärer Ansatz für sichere, effiziente und private Kommunikation. Durch die Kombination der Leistungsfähigkeit von Zero-Knowledge-Beweisen mit einem dezentralen P2P-Netzwerk bietet es eine robuste Lösung, die den dringenden Bedürfnissen nach Datensicherheit und Datenschutz im digitalen Zeitalter gerecht wird.

Im Zuge dieser Weiterentwicklung werden sich die potenziellen Anwendungsbereiche von ZK P2P Privacy Edge stetig erweitern, wodurch es sich zu einer Eckpfeilertechnologie für sichere und private Konnektivität in der Zukunft entwickeln wird.

Die Zukunft erkunden: ZK P2P Privacy Edge in Aktion

Während wir die revolutionäre Welt von ZK P2P Privacy Edge weiter erkunden, wird deutlich, dass diese Technologie nicht nur ein theoretisches Konzept, sondern eine praktische Lösung mit weitreichenden Auswirkungen ist. Lassen Sie uns genauer betrachten, wie ZK P2P Privacy Edge implementiert wird und welches Zukunftspotenzial darin steckt.

Reale Umsetzungen

Blockchain und Kryptowährung

Eine der wichtigsten Anwendungen von ZK P2P Privacy Edge findet sich im Blockchain- und Kryptowährungsbereich. Traditionelle Blockchains stoßen häufig an ihre Grenzen in Bezug auf Skalierbarkeit und Datenschutz. ZK P2P Privacy Edge kann diese Probleme lösen, indem es sichere, private und gleichzeitig hocheffiziente Transaktionen ermöglicht. Dies macht es zu einer vielversprechenden Technologie für die Zukunft der Blockchain und bietet ein sichereres und skalierbareres Umfeld für Kryptowährungen und Smart Contracts.

Sichere Kommunikationsplattformen

In der heutigen Welt ist sichere Kommunikation unerlässlich. Ob private Nachrichten, Unternehmenskommunikation oder sogar Regierungskommunikation – der Schutz der Daten hat höchste Priorität. ZK P2P Privacy Edge bietet ein sicheres Framework für diese Plattformen und gewährleistet die Verschlüsselung und Verifizierung von Nachrichten, ohne sensible Informationen preiszugeben. Damit ist es die ideale Lösung für sichere Kommunikationsplattformen, die ihre Datenschutzfunktionen verbessern möchten.

Datenaustausch und Zusammenarbeit

In Bereichen wie dem Gesundheitswesen, der Forschung und der Wissenschaft ist der Bedarf an sicherem Datenaustausch und Zusammenarbeit enorm. ZK P2P Privacy Edge ermöglicht den sicheren Datenaustausch zwischen verschiedenen Institutionen und gewährleistet so den Schutz sensibler Informationen. Dies verbessert die Zusammenarbeit unter Einhaltung strenger Datenschutzbestimmungen – ein entscheidender Faktor in Bereichen, in denen Datensicherheit höchste Priorität hat.

Zukunftspotenzial

Die Zukunft von ZK P2P Privacy Edge ist unglaublich vielversprechend, mit zahlreichen potenziellen Anwendungen und Weiterentwicklungen am Horizont:

Einhaltung der erweiterten Datenschutzbestimmungen

Da Regierungen und Aufsichtsbehörden weltweit dem Datenschutz immer mehr Bedeutung beimessen, kann ZK P2P Privacy Edge Unternehmen entscheidend dabei unterstützen, diese Vorschriften einzuhalten. Durch die Gewährleistung einer sicheren Verschlüsselung und Weitergabe von Daten nur mit entsprechender Autorisierung bietet es eine zuverlässige Lösung zur Einhaltung der Datenschutzgesetze.

Fortschritte bei datenschutzwahrenden Technologien

Der Bereich datenschutzfreundlicher Technologien entwickelt sich rasant, und ZK P2P Privacy Edge ist führend in dieser Innovation. Kontinuierliche Forschung und Entwicklung in diesem Bereich werden voraussichtlich zu noch ausgefeilteren und effizienteren Zero-Knowledge-Proof-Mechanismen führen und die Sicherheit und Effektivität von ZK P2P Privacy Edge weiter verbessern.

Integration mit neuen Technologien

ZK P2P Privacy Edge hat das Potenzial, sich nahtlos in neue Technologien wie Quantencomputing, künstliche Intelligenz und fortgeschrittene Kryptographie zu integrieren. Diese Integration kann zu noch sichereren und effizienteren Kommunikationsnetzen führen und den Weg für eine Zukunft ebnen, in der sichere und private Kommunikation die Norm und nicht die Ausnahme ist.

Globale Übernahme und Standardisierung

Da immer mehr Organisationen und Branchen die Vorteile von ZK P2P Privacy Edge erkennen, dürfte die weltweite Nutzung zunehmen. Diese breite Anwendung könnte zur Etablierung von Standards und Best Practices für sichere und private Kommunikation führen. Die Etablierung globaler Standards wird sicherstellen, dass ZK P2P Privacy Edge in verschiedenen Regionen und Branchen einheitlich und effektiv implementiert werden kann, wodurch seine Verbreitung und Wirkung weiter beschleunigt werden.

Die technischen Hintergründe von ZK P2P Privacy Edge

Um die Leistungsfähigkeit und das Potenzial von ZK P2P Privacy Edge wirklich zu würdigen, ist es wichtig, die technischen Grundlagen zu verstehen, die dies ermöglichen.

Zero-Knowledge-Beweise

Zero-Knowledge-Beweise bilden das Rückgrat von ZK P2P Privacy Edge. Vereinfacht gesagt ermöglichen sie es einer Partei, einer anderen die Wahrheit einer Aussage zu beweisen, ohne dabei zusätzliche Informationen preiszugeben. Dies geschieht durch komplexe mathematische Protokolle, die die Richtigkeit der Aussage überprüfen, ohne private Daten offenzulegen.

Bei einem Zero-Knowledge-Beweis kann beispielsweise eine Partei beweisen, dass sie ein geheimes Passwort kennt, ohne das Passwort selbst preiszugeben. Dies geschieht durch eine Reihe interaktiver Beweise, die die Richtigkeit der Aussage gewährleisten und gleichzeitig die Vertraulichkeit der Daten wahren.

Kryptografische Techniken

ZK P2P Privacy Edge nutzt fortschrittliche kryptografische Verfahren, um die Sicherheit und den Datenschutz von Daten zu gewährleisten. Zu diesen Verfahren gehören:

Verschlüsselung: Alle im Netzwerk übertragenen Daten werden verschlüsselt, um unbefugten Zugriff zu verhindern. Hash-Funktionen: Hash-Funktionen dienen der Überprüfung der Datenintegrität, ohne deren Inhalt preiszugeben. Public-Key-Infrastruktur (PKI): Die PKI wird zur sicheren Verwaltung digitaler Zertifikate und öffentlicher Schlüssel eingesetzt und gewährleistet so die Authentifizierung und Verschlüsselung der Kommunikation.

Netzwerkarchitektur

Die dezentrale Struktur des P2P-Netzwerks in ZK P2P Privacy Edge ist entscheidend für dessen Effizienz und Sicherheit. In einem P2P-Netzwerk kommunizieren die Knoten direkt miteinander, wodurch das Risiko von Single Points of Failure reduziert und die allgemeine Ausfallsicherheit des Netzwerks erhöht wird.

Die Netzwerkarchitektur gewährleistet eine schnelle und effiziente Datenübertragung ohne zentrale Server. Diese Dezentralisierung ermöglicht es dem Netzwerk zudem, eine große Anzahl von Knoten und Datentransaktionen ohne Leistungseinbußen zu verarbeiten.

Herausforderungen und Überlegungen

ZK P2P Privacy Edge bietet zwar zahlreiche Vorteile, es gibt aber auch Herausforderungen und Aspekte, die für eine erfolgreiche Implementierung berücksichtigt werden müssen:

Rechenkomplexität

Zero-Knowledge-Beweise sind rechenintensiv, was zu längeren Verarbeitungszeiten und höherem Ressourcenverbrauch führen kann. Aktuelle Forschung konzentriert sich daher auf die Optimierung dieser Beweise, um sie effizienter zu gestalten, ohne die Sicherheit zu beeinträchtigen.

Skalierbarkeit

Je mehr Knoten dem Netzwerk beitreten, desto schwieriger wird es, die Skalierbarkeit und Effizienz des Systems zu gewährleisten. Zur Bewältigung dieser Skalierungsprobleme werden fortschrittliche Algorithmen und Netzwerkarchitekturen entwickelt.

Einhaltung gesetzlicher Bestimmungen

Angesichts des zunehmenden Fokus auf Datenschutz und Datensicherheit ist es von entscheidender Bedeutung, dass ZK P2P Privacy Edge den regulatorischen Anforderungen entspricht. Dies beinhaltet die Entwicklung von Rahmenbedingungen und Verfahren, die mit globalen Datenschutzgesetzen und -standards übereinstimmen.

Abschluss

ZK P2P Privacy Edge stellt einen bahnbrechenden Fortschritt in der sicheren, privaten und effizienten Kommunikation dar. Durch die Nutzung der Leistungsfähigkeit von Zero-Knowledge-Beweisen in einem dezentralen P2P-Netzwerk bietet es eine robuste Lösung für ein breites Anwendungsspektrum in verschiedenen Branchen.

Mit der Weiterentwicklung und Reife der Technologie wächst auch ihr Potenzial, die Art und Weise, wie wir über sichere Kommunikation denken und diese implementieren, grundlegend zu verändern. Dank kontinuierlicher Forschung, Entwicklung und weltweiter Anwendung ist ZK P2P Privacy Edge auf dem besten Weg, eine Schlüsseltechnologie für die Zukunft sicherer und privater Konnektivität zu werden.

Indem wir diesen innovativen Ansatz verfolgen, können wir einer Zukunft entgegensehen, in der sichere und private Kommunikation nicht nur eine Möglichkeit, sondern Standard ist, wodurch sichergestellt wird, dass unsere digitalen Interaktionen in einer zunehmend vernetzten Welt geschützt und privat bleiben.

DeSci-Anreize steigen – Der Beginn einer neuen Ära in Wissenschaft und Innovation

Der Aufstieg autonomer Handels-KI – Revolutionierung der Finanzmärkte