Sicherheitstipps nach der Seed-Phrase So schützen Sie Ihre digitalen Schätze_1

In der faszinierenden und zugleich komplexen Welt der Kryptowährungen ist Ihre Seed-Phrase Ihr Schlüssel zum digitalen Schatz. Stellen Sie sie sich als Ihren persönlichen Schlüssel zum Königreich vor – eine Wortfolge, die Ihnen Zugriff auf Ihre Krypto-Wallets und damit auf Ihre wertvollen digitalen Vermögenswerte gewährt. Doch wie schützen Sie Ihre Seed-Phrase vor unbefugtem Zugriff? Hier finden Sie einige unverzichtbare Sicherheitstipps, um Ihre digitalen Schätze zu schützen.

1. Bewahren Sie Ihre Seed-Phrase sicher auf

Die erste Verteidigungslinie für Ihre Seed-Phrase ist die physische Sicherheit. Hier sind einige Methoden, um deren Sicherheit zu gewährleisten:

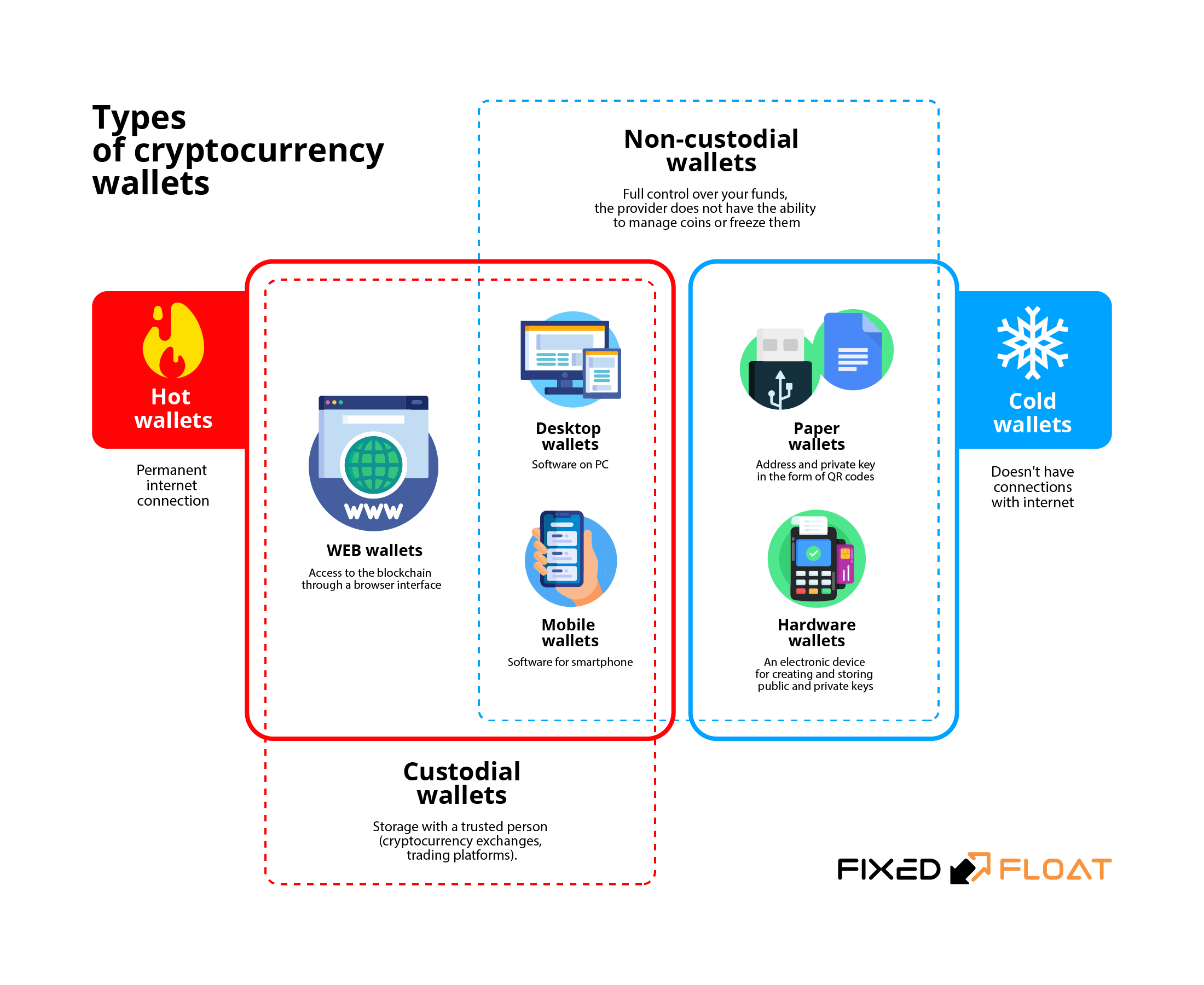

Hardware-Wallets: Diese funktionieren wie digitale Tresore. Sie speichern Ihre privaten Schlüssel offline und schützen sie so vor Hackerangriffen auf Online-Wallets. Verschlüsselte USB-Sticks: Wenn Sie eine digitale Lösung bevorzugen, verwenden Sie einen USB-Stick, der mit einem sicheren Passwort verschlüsselt ist. Achten Sie darauf, dass der Stick physisch gesichert und an einem sicheren Ort aufbewahrt wird. Physische Tresore: Erwägen Sie, eine ausgedruckte Kopie Ihrer Seed-Phrase in einem hochsicheren physischen Tresor aufzubewahren. Stellen Sie sicher, dass der Tresor gut geschützt und nur für Sie zugänglich ist.

2. Sichern Sie Ihre Seed-Phrase

Datensicherung ist nicht nur eine Sicherheitsmaßnahme, sondern kann lebensrettend sein. So stellen Sie sicher, dass Ihre Seed-Phrase sicher gesichert ist:

Mehrere Backup-Speicherorte: Bewahren Sie Ihre Backups niemals an einem einzigen Ort auf. Verteilen Sie sie auf verschiedene sichere Orte, z. B. einen physischen Tresor, einen verschlüsselten USB-Stick und einen sicheren Cloud-Speicher. Regelmäßige Aktualisierungen: Aktualisieren Sie Ihre Backups regelmäßig. Mit der Zeit können Ihre digitalen Daten wachsen, und Ihre Backup-Strategie sollte entsprechend angepasst werden.

3. Multi-Faktor-Authentifizierung (MFA) verwenden

Selbst wenn jemand Zugriff auf Ihre digitale Geldbörse erlangt, bietet die Zwei-Faktor-Authentifizierung (MFA) eine zusätzliche Sicherheitsebene. Nutzen Sie MFA für alle Konten, die mit Ihren Kryptowährungen verknüpft sind, einschließlich Börsen und Wallet-Diensten. So stellen Sie sicher, dass ein Angreifer selbst bei Kompromittierung eines Zugangs ohne die zweite Verifizierungsmethode nicht auf Ihre Konten zugreifen kann.

4. Bilden Sie sich kontinuierlich weiter.

Kryptowährungen und die Methoden zu ihrer Sicherung entwickeln sich ständig weiter. Bleiben Sie über die neuesten Sicherheitspraktiken informiert:

Sicherheitsblogs und -foren: Folgen Sie seriösen Blogs und Foren zum Thema Kryptowährungssicherheit. Weiterbildungskurse: Erwägen Sie die Teilnahme an Weiterbildungskursen im Bereich Cybersicherheit. Community-Diskussionen: Beteiligen Sie sich an Diskussionen in Krypto-Communities, um über neue Bedrohungen und Präventionsmaßnahmen informiert zu bleiben.

5. Hüten Sie sich vor Phishing-Betrugsversuchen

Phishing-Betrug ist eine gängige Methode von Cyberkriminellen, um Seed-Phrasen zu stehlen. So erkennen und vermeiden Sie ihn:

URLs prüfen: Überprüfen Sie immer die URL der Website, die Sie besuchen. Betrüger erstellen oft gefälschte Websites, die echten Websites täuschend ähnlich sehen. Vorsicht bei E-Mails: Seien Sie misstrauisch gegenüber E-Mails, in denen nach sensiblen Daten gefragt wird. Seriöse Unternehmen fragen niemals per E-Mail nach Ihrer Seed-Phrase oder Ihren privaten Schlüsseln. Warnsignale beachten: Seien Sie misstrauisch gegenüber dringenden Nachrichten, die sofortiges Handeln erfordern. Phishing-Angriffe erzeugen oft ein Gefühl der Dringlichkeit, um Ihre natürliche Vorsicht zu umgehen.

6. Sichern Sie Ihre Geräte

Ihre Geräte sind das Tor zu Ihren digitalen Inhalten. Stellen Sie sicher, dass sie jederzeit geschützt sind:

Sichere Passwörter: Verwenden Sie für alle Geräte und Konten sichere, individuelle Passwörter. Nutzen Sie gegebenenfalls einen Passwort-Manager, um den Überblick zu behalten. Antivirensoftware: Installieren und aktualisieren Sie regelmäßig eine seriöse Antivirensoftware, um sich vor Schadsoftware zu schützen. Firewalls: Aktivieren Sie Firewalls auf Ihren Geräten, um unbefugten Zugriff zu verhindern.

7. Exposition begrenzen

Je weniger Verbreitung Ihre Seed-Phrase hat, desto sicherer ist sie:

Minimale Weitergabe: Geben Sie Ihre Seed-Phrase niemals an Dritte weiter, auch nicht an enge Freunde oder Familie. Offline-Nutzung: Verwenden Sie Ihre Seed-Phrase so selten wie möglich. Geben Sie sie nur ein, wenn es unbedingt notwendig ist, und stellen Sie sicher, dass Sie sich in einer sicheren Umgebung befinden.

Mit diesen Tipps können Sie das Risiko eines unbefugten Zugriffs auf Ihre digitalen Assets deutlich reduzieren. Im nächsten Teil dieser Reihe gehen wir detaillierter auf fortgeschrittene Sicherheitsmaßnahmen ein und stellen Ihnen einige innovative Technologien vor, die Ihre Seed-Phrase zusätzlich schützen können.

In unserer Reihe zur Sicherheit nach der Seed-Phrase untersuchen wir nun fortschrittliche Maßnahmen und innovative Technologien, die den Schutz Ihrer digitalen Assets stärken sollen. Diese zusätzlichen Sicherheitsebenen sind in einer sich ständig weiterentwickelnden digitalen Landschaft, in der täglich neue Bedrohungen entstehen, unerlässlich.

8. Fortgeschrittene Verschlüsselungstechniken

Grundlegende Verschlüsselung ist zwar unerlässlich, aber fortgeschrittene Techniken können eine zusätzliche Sicherheitsebene bieten:

Mehrschichtige Verschlüsselung: Verwenden Sie für Ihre Backups eine mehrschichtige Verschlüsselung. Dabei wird Ihre Seed-Phrase mehrfach mit verschiedenen Algorithmen und Schlüsseln verschlüsselt. Hardware-Sicherheitsmodule (HSMs): HSMs bieten hochsichere Umgebungen für kryptografische Operationen. Sie speichern kryptografische Schlüssel in einer physisch gesicherten Umgebung, wodurch deren Extraktion und Verwendung erschwert wird.

9. Biometrische Sicherheit

Biometrische Sicherheitssysteme nutzen einzigartige physische Merkmale zur Identitätsprüfung:

Fingerabdruckscanner: Verwenden Sie Fingerabdruckscanner, um auf Ihre Wallet oder Ihren Seed-Phrase-Speicher zuzugreifen. Stellen Sie sicher, dass der Scanner in ein sicheres, verschlüsseltes System integriert ist. Gesichtserkennung: Gesichtserkennungstechnologie bietet eine zusätzliche Sicherheitsebene für den Zugriff auf sensible Informationen. Verwenden Sie sie in Verbindung mit einem starken Passwortschutz.

10. Kühllagerlösungen

Cold Storage bedeutet, Ihre privaten Schlüssel offline aufzubewahren. Dies ist eine der sichersten Methoden, Ihre Schlüssel zu speichern:

Hardware-Wallets: Geräte wie Ledger und Trezor bieten zuverlässige Offline-Speicherlösungen. Ihre privaten Schlüssel werden offline gespeichert und sind somit für Hacker unzugänglich. Papier-Wallets: Bei einer Papier-Wallet drucken Sie Ihren privaten Schlüssel und Ihre Seed-Phrase auf Papier und bewahren dieses an einem sicheren Ort offline auf. Achten Sie darauf, dass das Papier sicher und vor Beschädigung geschützt aufbewahrt wird.

11. Sicherheitssoftware

Verschiedene Software-Tools können Ihre Sicherheit verbessern:

Seedphrase-Generatoren mit sicherer Datensicherung: Verwenden Sie seriöse Seedphrase-Generatoren, die sichere Datensicherungsoptionen bieten. Achten Sie auf Tools, mit denen Sie Ihre Seedphrase sicher offline speichern können. Sicherheitsaudits: Führen Sie regelmäßig Sicherheitsaudits Ihrer digitalen Assets und Geräte durch. Nutzen Sie professionelle Dienstleistungen, um Schwachstellen zu identifizieren und Ihre Sicherheitslage zu verbessern.

12. Überwachung und Warnmeldungen

Die ständige Überwachung Ihrer digitalen Assets kann dazu beitragen, ungewöhnliche Aktivitäten frühzeitig zu erkennen:

Warnungen zur Zwei-Faktor-Authentifizierung (2FA): Nutzen Sie 2FA-Dienste, die Echtzeitwarnungen bei Anmeldeversuchen bieten. So erkennen Sie unbefugte Zugriffsversuche schnell. Kryptowährungs-Tracker: Nutzen Sie Kryptowährungs-Tracking-Dienste, die Echtzeitwarnungen bei Transaktionen oder Bewegungen Ihrer digitalen Vermögenswerte bieten. Dadurch sind Sie stets über den Status Ihrer Assets informiert.

13. Rechtliche und finanzielle Schutzmaßnahmen

Neben technischen Sicherheitsmaßnahmen können rechtliche und finanzielle Schutzmechanismen zusätzlichen Schutz bieten:

Rechtsverträge: Schließen Sie für alle wichtigen Transaktionen oder Partnerschaften im Zusammenhang mit Ihren digitalen Vermögenswerten rechtsverbindliche Verträge ab. Stellen Sie sicher, dass alle Bedingungen klar definiert sind, um Streitigkeiten zu vermeiden. Versicherungen: Erwägen Sie den Abschluss von Versicherungen für Ihre digitalen Vermögenswerte. Dies bietet Ihnen finanzielle Sicherheit im Falle von Diebstahl oder Verlust.

14. Gemeinschaft und Unterstützung durch Gleichaltrige

Die Einbindung der Gemeinschaft kann wertvolle Einblicke und Unterstützung bieten:

Kryptowährungsforen: Beteiligen Sie sich an Foren und Diskussionen innerhalb der Kryptowährungs-Community. Der Austausch von Erfahrungen und das Lernen von anderen können neue Perspektiven auf die Sicherheit eröffnen. Peer-Review: Überprüfen und testen Sie Ihre Sicherheitsmaßnahmen regelmäßig mit vertrauenswürdigen Kollegen. Dies kann helfen, Schwachstellen zu identifizieren, die Sie möglicherweise übersehen haben.

15. Bleiben Sie informiert

Die digitale Landschaft verändert sich ständig, daher ist es entscheidend, informiert zu bleiben:

Sicherheitsnachrichten: Verfolgen Sie Neuigkeiten und Updates zur Sicherheit von Kryptowährungen. So bleiben Sie über die neuesten Bedrohungen und Präventionsmaßnahmen informiert. Weiterbildungsangebote: Nutzen Sie Weiterbildungsangebote wie Webinare, Workshops und Online-Kurse zu Cybersicherheit und Kryptowährungssicherheit.

Durch die Implementierung dieser fortschrittlichen Sicherheitsmaßnahmen und den Einsatz modernster Technologien können Sie den Schutz Ihrer Seed-Phrase und Ihrer digitalen Assets deutlich verbessern. Denken Sie daran: Der Schlüssel zu robuster Sicherheit liegt in einem vielschichtigen Ansatz, der technische Maßnahmen, Schulungen und ständige Wachsamkeit vereint.

Zusammenfassend lässt sich sagen, dass der Schutz Ihrer Seed-Phrase ein kontinuierlicher Prozess ist, der Engagement und proaktive Maßnahmen erfordert. Mit diesen umfassenden Tipps stellen Sie sicher, dass Ihre digitalen Daten sicher und vor den sich ständig weiterentwickelnden Cyberbedrohungen geschützt bleiben. Bleiben Sie sicher, bleiben Sie informiert und schützen Sie Ihre digitalen Assets.

In der sich stetig weiterentwickelnden Landschaft der digitalen Technologie sorgt ein Begriff immer mehr für Aufsehen: „DePIN-Netzwerk“. Das Akronym steht für „Decentralized Physical Infrastructure Networks“ (Dezentrale physische Infrastrukturnetzwerke) und gewinnt rasant an Bedeutung als revolutionäre Kraft im Bereich der Blockchain-Technologie und darüber hinaus. DePIN-Netzwerke sind nicht nur ein weiteres Schlagwort, sondern ein echter Wandel in unserer Wahrnehmung und Interaktion mit dezentraler Infrastruktur.

DePIN-Netzwerke verstehen

Das Herzstück von DePIN-Netzwerken ist das Konzept, alltägliche physische Ressourcen zu nutzen, um eine dezentrale und robuste Infrastruktur zu schaffen. Anders als herkömmliche zentralisierte Netzwerke verteilen DePINs Ressourcen auf eine Vielzahl von Knoten, die jeweils ihre eigenen physischen Ressourcen wie Smartphones, WLAN-Hotspots oder sogar Solarmodule beisteuern. Diese Knoten bilden gemeinsam ein umfangreiches und widerstandsfähiges Netzwerk, das Dienste wie dezentrale Speicherung, Internetzugang und sogar die Verteilung erneuerbarer Energien bereitstellen kann.

Die Mechanismen hinter dem Anstieg

Der rasante Anstieg der Gewinne von DePIN-Netzwerken ist vor allem auf deren einzigartige Geschäftsmodelle und den Mehrwert zurückzuführen, den sie Nutzern und Investoren gleichermaßen bieten. Im Folgenden wird die Funktionsweise genauer erläutert:

Einnahmen aus der Anlagennutzung: Jede physische Anlage, sei es ein Smartphone oder ein WLAN-Hotspot, besitzt einen inhärenten Nutzen, der monetarisiert werden kann. So können Smartphone-Nutzer beispielsweise Geld verdienen, indem sie ihre Geräte in dezentralen Netzwerken zur Verfügung stellen und deren Kamera, Mikrofon oder Rechenleistung anbieten. Hotspot-Betreiber können Einnahmen generieren, indem sie dem Netzwerk Internetzugang bereitstellen.

Anreizstrukturen: Um Teilnehmer zu gewinnen, setzen DePIN-Netzwerke Anreizstrukturen ein, die Nutzer für ihre Beiträge belohnen. Diese Anreize können verschiedene Formen annehmen, darunter Token, Cashback oder sogar Sachprämien, wodurch die Nutzerbasis des Netzwerks vergrößert und sein Gesamtwert gesteigert wird.

Dezentrale Steuerung: Im Gegensatz zu traditionellen Netzwerken nutzen DePINs häufig dezentrale Steuerungsmodelle, bei denen die Netzwerkteilnehmer ein Mitspracherecht bei Entscheidungsprozessen haben. Dieser demokratische Ansatz schafft nicht nur Vertrauen, sondern gleicht auch die Interessen der Netzwerkbeteiligten und -teilnehmer an und fördert so eine engagiertere und loyalere Nutzerbasis.

Die wirtschaftlichen Auswirkungen

Die wirtschaftlichen Auswirkungen von DePIN-Netzwerken sind tiefgreifend. Durch die Demokratisierung des Zugangs zu Infrastruktur und die Ermöglichung einer breiten Palette von Dienstleistungen haben DePINs das Potenzial, traditionelle Branchen grundlegend zu verändern und neue wirtschaftliche Chancen zu schaffen. Hier ein Überblick über die weitreichenderen Folgen:

Senkung der Markteintrittsbarrieren: Traditionelle Infrastrukturen erfordern oft erhebliche Investitionen und die Einhaltung regulatorischer Vorgaben. DePINs senken diese Barrieren und ermöglichen es kleineren Unternehmen und Einzelpersonen, am Netzwerk teilzunehmen und passives Einkommen zu erzielen. Diese Demokratisierung fördert Innovationen und beschleunigt den technologischen Fortschritt.

Erhöhte Sicherheit und Zuverlässigkeit: Dank eines verteilten Netzwerks von Knoten bieten DePINs im Vergleich zu zentralisierten Systemen eine überlegene Sicherheit und Zuverlässigkeit. Diese Robustheit ist für Unternehmen und Privatpersonen attraktiv, die eine sichere und zuverlässige Infrastruktur für ihre Geschäftstätigkeit suchen.

Umweltvorteile: Viele DePIN-Netzwerke integrieren erneuerbare Energiequellen, wie zum Beispiel Solarpaneele, in ihre Infrastruktur. Dies reduziert nicht nur den CO2-Fußabdruck, sondern steht auch im Einklang mit globalen Nachhaltigkeitszielen, wodurch DePINs eine umweltfreundliche Alternative zu herkömmlichen Netzwerken darstellen.

Fallstudien und Anwendungen in der Praxis

Um das Potenzial von DePIN-Netzwerken zu veranschaulichen, wollen wir einige Beispiele aus der Praxis betrachten:

Dezentrale Internetanbindung: Projekte wie das Helium Network zeigen beispielhaft, wie DePINs die Internetanbindung revolutionieren können. Durch die Nutzung von Low-Power Wide-Area Networks (LPWAN) verbindet Helium weltweit Millionen von Hotspots und bietet so zuverlässiges und kostengünstiges Internet für abgelegene Gebiete. Hotspot-Betreiber verdienen Geld, indem sie ihre Netzwerkabdeckung zur Verfügung stellen und so ein dynamisches Ökosystem aus Mitwirkenden und Nutzern schaffen.

Dezentrale Speicherlösungen: Netzwerke wie Storj und Archive Protocol nutzen DePIN-Prinzipien, um dezentrale Speicherlösungen anzubieten. Durch die Verteilung der Daten auf zahlreiche Knoten gewährleisten diese Netzwerke Datensicherheit, Verfügbarkeit und Skalierbarkeit. Teilnehmer verdienen Geld, indem sie Daten auf ihren Geräten speichern und so ungenutzten Speicherplatz in eine passive Einnahmequelle verwandeln.

Zukunftsaussichten

Die Zukunft von DePIN-Netzwerken sieht äußerst vielversprechend aus. Da immer mehr Menschen die Vorteile und das Potenzial dezentraler Infrastrukturen erkennen, wird ein starker Anstieg der Akzeptanz erwartet. Hier sind einige Trends, die Sie im Auge behalten sollten:

Integration mit dem IoT: Das Internet der Dinge (IoT) wird eine bedeutende Rolle beim Wachstum von DePIN-Netzwerken spielen. Da Milliarden von IoT-Geräten Daten generieren, kann die Integration dieser Geräte in DePIN-Netzwerke eine umfangreiche und dynamische Infrastruktur schaffen und so neue Einnahmequellen und Anwendungen erschließen.

Branchenübergreifende Anwendungen: DePIN-Netzwerke bergen das Potenzial, über den Technologiesektor hinauszugehen und verschiedene Bereiche wie Logistik, Energie und Gesundheitswesen zu beeinflussen. So könnten beispielsweise IoT-fähige Transportnetzwerke Lieferrouten optimieren und Kosten senken, während Energienetzwerke den Peer-to-Peer-Energiehandel ermöglichen könnten.

Regulatorische Entwicklungen: Mit zunehmender Verbreitung von DePIN-Netzwerken werden sich die regulatorischen Rahmenbedingungen weiterentwickeln, um deren spezifischen Eigenschaften gerecht zu werden. Für Netzwerkbetreiber und -teilnehmer ist es entscheidend, diese regulatorischen Rahmenbedingungen zu verstehen und sich darin zurechtzufinden, um ihr Ertragspotenzial optimal auszuschöpfen.

Zusammenfassend lässt sich sagen, dass DePIN-Netzwerke einen bedeutenden Fortschritt im Bereich dezentraler Infrastruktur darstellen und vielfältige Verdienstmöglichkeiten sowie transformative Vorteile bieten. Je tiefer wir in diese faszinierende Welt eintauchen, desto deutlicher wird, dass DePINs nicht nur ein Trend, sondern ein grundlegender Wandel in der Art und Weise sind, wie wir digitale Infrastruktur verbinden, speichern und nutzen. Seien Sie gespannt auf den nächsten Teil, in dem wir die Herausforderungen, die Skalierbarkeit und die spannende Zukunft von DePIN-Netzwerken näher beleuchten werden.

Die Herausforderungen und Skalierbarkeit von DePIN-Netzwerken

Das Potenzial von DePIN-Netzwerken ist zwar enorm, doch der Weg zu ihrer breiten Anwendung ist nicht ohne Herausforderungen. In diesem zweiten Teil werden wir die Hürden, mit denen DePIN-Netzwerke konfrontiert sind, genauer beleuchten und Strategien zu deren Überwindung untersuchen, um Skalierbarkeit und nachhaltiges Wachstum zu gewährleisten.

Technische Herausforderungen meistern

Interoperabilität: Eine der größten technischen Herausforderungen in DePIN-Netzwerken ist die Gewährleistung der Interoperabilität zwischen verschiedenen Netzwerkprotokollen und Geräten. Mit dem Entstehen immer neuer Netzwerke wird die nahtlose Kommunikation und der reibungslose Datenaustausch zwischen den verschiedenen Systemen entscheidend. Dies erfordert robuste Standards und Protokolle, die Integration und Zusammenarbeit ermöglichen.

Datenschutz und Datensicherheit: Die dezentrale Struktur von DePIN-Netzwerken bringt die Verantwortung mit sich, Nutzerdaten zu schützen und die Privatsphäre zu gewährleisten. Da diese Netzwerke große Mengen sensibler Informationen verarbeiten, ist die Implementierung fortschrittlicher Sicherheitsmaßnahmen wie Verschlüsselung und dezentraler Identitätsprüfung unerlässlich, um Vertrauen bei den Nutzern aufzubauen.

Skalierbarkeit: Die Skalierung von DePIN-Netzwerken, um eine wachsende Anzahl von Knoten und Nutzern ohne Leistungseinbußen zu bewältigen, stellt eine erhebliche Herausforderung dar. Um dieses Gleichgewicht zu erreichen, sind innovative Lösungen in der Netzwerkarchitektur erforderlich, wie beispielsweise Sharding und Layer-2-Lösungen, um das erhöhte Transaktionsvolumen und den Datendurchsatz effizient zu verwalten.

Bewältigung wirtschaftlicher und regulatorischer Hürden

Wirtschaftliche Anreize: Anreizstrukturen sind zwar unerlässlich, um Teilnehmer zu gewinnen, doch die Entwicklung nachhaltiger und gerechter Wirtschaftsmodelle ist entscheidend. Netzwerke müssen sicherstellen, dass Anreize nicht nur attraktiv, sondern auch skalierbar sind, damit das System wachsen kann, ohne frühe Anwender oder große Akteure unverhältnismäßig zu bevorzugen.

Einhaltung gesetzlicher Bestimmungen: Die Bewältigung des komplexen regulatorischen Umfelds stellt eine weitere große Herausforderung dar. DePIN-Netzwerke operieren häufig in Ländern mit unterschiedlichen Rechtsrahmen, weshalb es unerlässlich ist, die lokalen Bestimmungen zu verstehen und einzuhalten. Der Dialog mit den Aufsichtsbehörden und das Eintreten für klare und unterstützende Richtlinien können diesen Prozess erleichtern.

Strategien zur Bewältigung von Herausforderungen

Kollaborative Ökosysteme: Der Aufbau kollaborativer Ökosysteme, in denen Netzwerke, Unternehmen und Nutzer zusammenarbeiten können, ist entscheidend für die Bewältigung von Herausforderungen. Dies beinhaltet die Förderung von Partnerschaften, den Austausch bewährter Verfahren und die Schaffung offener Dialogforen, um gemeinsame Probleme anzugehen und kollektives Wachstum voranzutreiben.

Innovation und Forschung & Entwicklung: Kontinuierliche Innovation sowie Forschung und Entwicklung (FuE) sind entscheidend, um technische und wirtschaftliche Herausforderungen zu meistern. Investitionen in FuE zur Entwicklung neuer Technologien, Protokolle und Geschäftsmodelle helfen DePIN-Netzwerken, wettbewerbsfähig zu bleiben und sich an veränderte Bedürfnisse anzupassen.

Bürgerbeteiligung: Die Einbindung und Stärkung der Gemeinschaft ist für den langfristigen Erfolg von DePIN-Netzwerken unerlässlich. Transparente und leicht zugängliche Informationen, die Beteiligung der Nutzer an Entscheidungsprozessen und die Schaffung von Feedback-Foren tragen zum Aufbau einer loyalen und aktiven Teilnehmerbasis bei.

Die spannende Zukunft von DePIN Networks

Die Zukunft der DePIN-Netzwerke ist voller Möglichkeiten. Hier einige spannende Trends und Chancen, die sich abzeichnen:

Integration mit neuen Technologien: Da sich Technologien wie künstliche Intelligenz (KI), Blockchain und das Internet der Dinge (IoT) stetig weiterentwickeln, kann deren Integration in DePIN-Netzwerke neue Funktionen und Anwendungen erschließen. So können beispielsweise KI-gestützte Analysen die Netzwerkleistung optimieren, während IoT-Geräte die Datenerfassung und -verarbeitung verbessern können.

Globale Expansion: Die globale Expansion ist für viele DePIN-Netzwerke ein zentrales Anliegen. Durch die Erschließung unterversorgter Regionen und die Nutzung lokaler Ressourcen können diese Netzwerke eine weitreichende Wirkung erzielen und das Wirtschaftswachstum ankurbeln. Diese Expansion eröffnet zudem neue Märkte und Nutzergruppen und steigert so den Wert des Netzwerks zusätzlich.

Nachhaltigkeitsinitiativen: Angesichts des zunehmenden Fokus auf Nachhaltigkeit können DePIN-Netzwerke eine entscheidende Rolle bei der Förderung umweltfreundlicher Praktiken spielen. Durch die Einbindung erneuerbarer Energiequellen, die Optimierung des Ressourceneinsatzes und die Reduzierung des CO₂-Fußabdrucks können diese Netzwerke zu globalen Nachhaltigkeitszielen beitragen.

DeFi TVL-Meilensteine – Die Zukunft der dezentralen Finanzen gestalten

Entfesseln Sie Ihr Verdienstpotenzial Krypto-Wissen in greifbares Einkommen verwandeln