Die faszinierende Welt der Hardware-Renditeportfolios – Teil 1

In der sich ständig weiterentwickelnden Welt der Elektronik hat sich das Konzept der „Hardware-Ausbeuteportfolios“ als Eckpfeiler für Innovation und Effizienz etabliert. Ausgangspunkt ist ein grundlegendes Verständnis der Ausbeute – einer Kennzahl, die die Effizienz des Fertigungsprozesses bei der Herstellung funktionsfähiger Einheiten aus der Gesamtzahl der begonnenen Einheiten widerspiegelt.

Hardware-Ertragsportfolios verstehen

Ein Hardware-Ausbeute-Portfolio umfasst im Kern die Strategien, Methoden und Werkzeuge zur Maximierung der Ausbeute von Halbleiterbauelementen und anderen Hardwarekomponenten. Es handelt sich um einen strategischen Rahmen, der Herstellern hilft, ihre Produktionsprozesse zu verstehen, zu verbessern und letztendlich deren Erfolgsquote zu steigern.

Die Bedeutung der Ausbeute in der Fertigung

Schlüsselelemente eines Hardware-Ertragsportfolios

Ertragsanalyse: Sie bildet das Rückgrat jedes Hardware-Ertragsportfolios. Dabei wird der Produktionsprozess detailliert untersucht, um Engpässe, Fehler und Verbesserungspotenziale zu identifizieren. Gängige Verfahren sind die Fehlermöglichkeits- und Einflussanalyse (FMEA) und Prozessfähigkeitsstudien (Cp und Cpk).

Prozessoptimierung: Sobald potenzielle Probleme identifiziert sind, erfolgt die Optimierung des Fertigungsprozesses. Dies kann die Anpassung des Herstellungsverfahrens, die Verbesserung der Anlagenkalibrierung oder die Verfeinerung des Materialeinsatzes umfassen. Ziel ist eine reibungslosere und effizientere Produktionslinie.

Datenbasierte Entscheidungsfindung: Im heutigen digitalen Zeitalter spielen Daten eine entscheidende Rolle im Ertragsmanagement. Fortschrittliche Analysen und Algorithmen des maschinellen Lernens können Ertragstrends vorhersagen, Muster erkennen und proaktive Maßnahmen zur Vermeidung potenzieller Verluste vorschlagen.

Kontinuierliche Verbesserung: Die Hardwarefertigung ist ein dynamisches Umfeld, in dem regelmäßig neue Technologien und Methoden entstehen. Ein erfolgreiches Hardware-Ausbeuteportfolio zeichnet sich durch kontinuierliche Verbesserung aus und bleibt durch die Anwendung neuester Innovationen stets einen Schritt voraus.

Die Rolle der Technologie im Ertragsmanagement

Die Technologie hat die Art und Weise, wie die Ausbeute gesteuert wird, revolutioniert. Von hochentwickelten Sensoren, die Produktionsdaten in Echtzeit überwachen, bis hin zu fortschrittlichen Simulationstools, die Prozessergebnisse vorhersagen – die Technologie steht an vorderster Front des Ausbeutemanagements.

Fallstudie: Halbleiterindustrie

Um die Bedeutung eines effektiven Ertragsmanagements zu verdeutlichen, betrachten wir die Halbleiterindustrie. Halbleiterhersteller stehen vor äußerst komplexen und kostspieligen Prozessen, in denen Ertragsmanagement nicht nur wichtig, sondern unerlässlich ist. Unternehmen wie Intel und TSMC investieren massiv in Initiativen zur Ertragssteigerung. Sie setzen eine Kombination aus Spitzentechnologie, strenger Prozesskontrolle und fortschrittlicher Analytik ein, um hohe Ausbeuten zu erzielen.

Intel nutzt beispielsweise eine Kombination aus prädiktiver Analytik, fortschrittlicher Prozesssteuerung und Echtzeit-Überwachungssystemen, um jeden Schritt des Fertigungsprozesses für maximale Ausbeute zu optimieren. Das Ergebnis ist eine hocheffiziente Produktionslinie, die konstant erstklassige Halbleiterbauelemente liefert.

Die Zukunft von Hardware-Ertragsportfolios

Mit Blick auf die Zukunft wird sich der Bereich der Hardware-Ertragsportfolios weiterentwickeln. Neue Technologien wie künstliche Intelligenz und maschinelles Lernen werden im Ertragsmanagement eine noch größere Rolle spielen. Sie ermöglichen es Herstellern, Probleme mit bisher unerreichter Genauigkeit vorherzusagen und zu verhindern, was zu noch höheren Erträgen und geringeren Kosten führt.

Darüber hinaus wird das Bestreben nach nachhaltigeren Fertigungsmethoden auch die Entwicklung von Hardware-Ausbeuteportfolios beeinflussen. Hersteller müssen die Verbesserung der Ausbeute mit der Umweltverantwortung in Einklang bringen und sicherstellen, dass die Prozesse nicht nur effizient, sondern auch umweltfreundlich sind.

Abschluss

Hardware-Ausbeuteportfolios sind mehr als nur eine Sammlung von Strategien und Werkzeugen; sie sind das Lebenselixier einer effizienten und profitablen Fertigung im Hardwaresektor. Durch das Verständnis und die Optimierung der Ausbeute können Hersteller sicherstellen, dass sie nicht nur mit dem Wettbewerb mithalten, sondern neue Maßstäbe für Exzellenz setzen.

Im nächsten Teil werden wir uns eingehender mit den spezifischen Methoden und Technologien befassen, die ein robustes Hardware-Ausbeute-Portfolio ausmachen, und untersuchen, wie diese implementiert werden können, um in verschiedenen Hardware-Fertigungsszenarien zum Erfolg beizutragen.

Aufbauend auf den in Teil 1 eingeführten Grundlagen befassen wir uns nun mit den fortgeschrittenen Methoden und Spitzentechnologien, die ein ausgereiftes Hardware-Ausbeuteportfolio ausmachen. Dieser Teil untersucht, wie diese Elemente in realen Szenarien angewendet werden, um Erfolg und Innovation in der Hardwarefertigung voranzutreiben.

Fortgeschrittene Ertragsmethoden

Statistische Prozesskontrolle (SPC): SPC ist ein leistungsstarkes Werkzeug zur Überwachung und Steuerung von Fertigungsprozessen. Dabei werden statistische Methoden eingesetzt, um wichtige Kennzahlen eines Fertigungsprozesses zu überwachen und diese Kennzahlen zur Prozesssteuerung zu nutzen, um optimale Qualität zu gewährleisten. Durch die kontinuierliche Überwachung und Analyse von Prozessdaten hilft SPC, Abweichungen zu erkennen, die die Ausbeute beeinträchtigen könnten, und Korrekturmaßnahmen in Echtzeit einzuleiten.

Versuchsplanung (Design of Experiments, DOE): Die Versuchsplanung ist eine systematische Methode zur Ermittlung des Zusammenhangs zwischen Prozessfaktoren und deren Auswirkungen. Durch die systematische Variation der Eingangsgrößen und die Beobachtung der Effekte können Hersteller die wichtigsten Faktoren für die Ausbeute identifizieren und den Prozess entsprechend optimieren.

Ursachenanalyse (RCA): Die RCA ist ein systematischer Ansatz zur Ermittlung der zugrunde liegenden Ursachen von Fehlern oder Problemen in einem Fertigungsprozess. Techniken wie die 5-Why-Methode und das Ishikawa-Diagramm (Fischgrätendiagramm) werden häufig eingesetzt, um die Ursachen genauer zu untersuchen und Korrekturmaßnahmen zur Verhinderung eines erneuten Auftretens einzuleiten.

Technologien zur Ertragssteigerung

Künstliche Intelligenz und Maschinelles Lernen: KI und Maschinelles Lernen revolutionieren das Ertragsmanagement durch prädiktive Analysen und Mustererkennung. Diese Technologien analysieren riesige Datenmengen, um Trends zu erkennen, potenzielle Probleme vorherzusagen und optimale Anpassungen des Fertigungsprozesses vorzuschlagen.

Fortschrittliche Simulationswerkzeuge: Simulationswerkzeuge wie Prozesssimulatoren und Finite-Elemente-Analysen (FEA) ermöglichen es Herstellern, das Verhalten komplexer Fertigungsprozesse zu modellieren und vorherzusagen. Diese Werkzeuge helfen bei der Planung und Optimierung von Prozessen vor deren Implementierung und reduzieren so das Risiko ertragsmindernder Probleme.

Echtzeit-Überwachungssysteme: Echtzeit-Überwachungssysteme nutzen Sensoren und IoT-Geräte, um kontinuierlich Daten aus der Produktionslinie zu erfassen und zu analysieren. Diese Echtzeitdaten helfen, Anomalien zu erkennen und umgehend Korrekturmaßnahmen einzuleiten, um hohe Erträge zu gewährleisten.

Anwendungen in der Praxis

Halbleiterfertigung: In der Halbleiterindustrie ist das Ertragsmanagement aufgrund der hohen Kosten und der Komplexität der Fertigungsprozesse von entscheidender Bedeutung. Unternehmen wie TSMC setzen fortschrittliche Ertragsmethoden und -technologien ein, um hohe Ausbeuten zu erzielen. Beispielsweise nutzen sie KI-gestützte prädiktive Analysen, um potenzielle Probleme frühzeitig zu erkennen und zu beheben, bevor diese den Ertrag beeinträchtigen.

Automobilelektronik: Automobilhersteller sind auf hohe Ausbeuten angewiesen, um die Zuverlässigkeit und Leistungsfähigkeit ihrer elektronischen Bauteile zu gewährleisten. Sie nutzen Ausbeutemanagement-Strategien wie SPC und DOE, um ihre Fertigungsprozesse zu optimieren. Moderne Simulationswerkzeuge unterstützen die Entwicklung von Bauteilen, die strenge Leistungsstandards erfüllen, ohne Kompromisse bei der Ausbeute einzugehen.

Unterhaltungselektronik: Hersteller von Unterhaltungselektronik, von Smartphones bis hin zu Haushaltsgeräten, sind auf hohe Produktionsausbeuten angewiesen, um die Kundennachfrage effizient zu decken. Sie setzen Echtzeit-Überwachungssysteme und KI-gestützte Analysen ein, um einen reibungslosen Produktionsablauf und maximale Erträge zu gewährleisten.

Implementierung eines Hardware-Ertragsportfolios

Um ein erfolgreiches Hardware-Ausbeuteportfolio zu implementieren, müssen Hersteller einen ganzheitlichen Ansatz verfolgen, der fortschrittliche Methoden und Technologien integriert. Hier ist eine Schritt-für-Schritt-Anleitung:

Bewertung und Planung: Beginnen Sie mit einer umfassenden Bewertung des aktuellen Fertigungsprozesses. Identifizieren Sie wichtige Verbesserungspotenziale und legen Sie klare, messbare Ziele zur Ertragssteigerung fest.

Anwendung fortschrittlicher Methoden: Implementieren Sie fortschrittliche Methoden wie SPC, DOE und RCA, um den Fertigungsprozess systematisch zu überwachen und zu optimieren.

Integration modernster Technologien: Nutzen Sie KI, maschinelles Lernen, fortschrittliche Simulationswerkzeuge und Echtzeit-Überwachungssysteme, um die Prozesssteuerung und die prädiktive Analytik zu verbessern.

Kontinuierliche Verbesserung: Fördern Sie eine Kultur der kontinuierlichen Verbesserung, indem Sie die Ertragsmanagementstrategien regelmäßig überprüfen und aktualisieren. Bleiben Sie über die neuesten technologischen Entwicklungen informiert und integrieren Sie diese in Ihr Portfolio.

Zusammenarbeit und Schulung: Stellen Sie sicher, dass alle Beteiligten auf die neuen Methoden und Technologien eingewiesen und entsprechend geschult sind. Die Zusammenarbeit zwischen den verschiedenen Abteilungen ist entscheidend für den Erfolg des Ertragsportfolios.

Der Weg nach vorn

Die Bedeutung von Hardware-Ausbeuteportfolios in der Hardwarefertigung wird in Zukunft weiter zunehmen. Angesichts der steigenden Komplexität der Fertigungsprozesse und des ständigen Innovationsdrucks bleibt das Ausbeutemanagement ein zentraler Fokus.

Die Integration fortschrittlicher Methoden und Technologien wird auch weiterhin zu Verbesserungen bei Ertrag, Effizienz und Rentabilität führen. Durch die Nutzung dieser Fortschritte und die Anwendung eines ganzheitlichen Ansatzes beim Ertragsmanagement können Hersteller im Wettbewerbsumfeld der Hardwarefertigung die Nase vorn behalten.

Technologieeinsatz zur Ertragssteigerung

Der rasante technologische Fortschritt hat es ermöglicht, das Ertragsmanagement in der Hardwarefertigung deutlich zu verbessern. Lassen Sie uns einige der wichtigsten Technologien und ihren Einfluss auf die Branche näher betrachten.

1. Künstliche Intelligenz und Maschinelles Lernen:

Künstliche Intelligenz (KI) und Maschinelles Lernen (ML) stehen an der Spitze der Innovationen im Bereich des Ertragsmanagements. Diese Technologien ermöglichen es Herstellern, riesige Datenmengen aus der Produktionslinie zu analysieren und Muster sowie Anomalien zu erkennen, die menschlichen Bedienern möglicherweise nicht sofort auffallen.

Prädiktive Analytik: KI-gestützte prädiktive Analytik kann Ertragstrends auf Basis historischer Daten und Echtzeit-Prozessparameter prognostizieren. Dies ermöglicht Herstellern, präventive Maßnahmen zu ergreifen und potenzielle Ertragsverluste zu vermeiden. Anomalieerkennung: ML-Algorithmen können Anomalien im Produktionsprozess erkennen, wie z. B. Abweichungen bei Temperatur, Druck oder Materialzusammensetzung, die den Ertrag beeinträchtigen können. Durch die frühzeitige Erkennung dieser Probleme können Hersteller Korrekturmaßnahmen ergreifen, um hohe Erträge zu sichern. Optimierung: KI kann auch zur Optimierung von Fertigungsprozessen eingesetzt werden. Beispielsweise kann sie optimale Einstellungen für Maschinen und Anlagen vorschlagen, um gleichbleibende Qualität und hohe Erträge zu gewährleisten.

2. Erweiterte Simulationswerkzeuge:

Fortschrittliche Simulationswerkzeuge spielen eine entscheidende Rolle im Ertragsmanagement, indem sie es Herstellern ermöglichen, das Verhalten komplexer Fertigungsprozesse zu modellieren und vorherzusagen, bevor diese implementiert werden.

Prozesssimulatoren: Diese Werkzeuge simulieren den gesamten Fertigungsprozess und ermöglichen es Ingenieuren, verschiedene Szenarien zu testen und potenzielle Engpässe oder Verbesserungspotenziale zu identifizieren. Dies kann dazu beitragen, Prozesse zu entwickeln, die von Anfang an eine maximale Ausbeute erzielen. Finite-Elemente-Analyse (FEA): Die FEA wird eingesetzt, um das physikalische Verhalten von Bauteilen unter verschiedenen Bedingungen zu simulieren. Dies hilft bei der Entwicklung robuster und zuverlässiger Bauteile und trägt somit zur Steigerung der Ausbeute bei.

3. Echtzeit-Überwachungssysteme:

Echtzeit-Überwachungssysteme nutzen Sensoren und IoT-Geräte, um kontinuierlich Daten aus der Produktionslinie zu erfassen und zu analysieren. Diese Echtzeitdaten helfen, Anomalien zu erkennen und umgehend Korrekturmaßnahmen einzuleiten, um hohe Erträge zu gewährleisten.

IoT-Sensoren: IoT-Sensoren können verschiedene Parameter wie Temperatur, Luftfeuchtigkeit und Vibrationen in Echtzeit überwachen. Diese Daten sind entscheidend, um Abweichungen vom Normalzustand zu erkennen, die den Ertrag beeinträchtigen könnten. Big-Data-Analyse: Die von IoT-Sensoren erfassten Daten sind umfangreich und komplex. Big-Data-Analysetools können diese Daten verarbeiten, um Einblicke in den Produktionsprozess zu gewinnen und fundierte Entscheidungen zur Ertragssteigerung zu ermöglichen.

Fallstudien aus der Praxis

Um die praktische Anwendung dieser Technologien zu verstehen, betrachten wir einige Fallstudien aus der realen Welt in verschiedenen Bereichen der Hardwarefertigung.

1. Halbleiterfertigung:

In der Halbleiterindustrie ist ein effizientes Ertragsmanagement aufgrund der hohen Kosten und der Komplexität der Fertigungsprozesse von entscheidender Bedeutung. Unternehmen wie TSMC setzen fortschrittliche Ertragsmanagementstrategien und -technologien ein, um hohe Ausbeuten zu erzielen.

KI-gestützte prädiktive Analytik: TSMC setzt KI-gestützte prädiktive Analytik ein, um Ertragstrends vorherzusagen und potenzielle Probleme zu erkennen, bevor sie die Produktion beeinträchtigen. Dieser proaktive Ansatz trägt dazu bei, Ertragsverluste zu minimieren. Fortschrittliche Simulationstools: TSMC verwendet fortschrittliche Simulationstools, um den Halbleiterfertigungsprozess zu modellieren und zu optimieren. Durch die Simulation verschiedener Szenarien können die effizientesten Prozesseinstellungen zur Maximierung des Ertrags ermittelt werden.

2. Automobilelektronik:

Automobilhersteller sind auf hohe Ausbeuten angewiesen, um die Zuverlässigkeit und Leistungsfähigkeit ihrer elektronischen Bauteile zu gewährleisten. Sie nutzen Ausbeutemanagement-Strategien wie SPC und DOE, um ihre Fertigungsprozesse zu optimieren.

SPC und DOE: Automobilhersteller nutzen statistische Prozesskontrolle (SPC) und Versuchsplanung (DOE), um ihre Fertigungsprozesse systematisch zu überwachen und zu optimieren. Dies hilft, Faktoren zu identifizieren und zu beheben, die die Ausbeute beeinträchtigen könnten. Echtzeitüberwachung: Echtzeitüberwachungssysteme überwachen kontinuierlich die Produktionslinie und erkennen Abweichungen, die die Ausbeute beeinflussen könnten. Sofortige Korrekturmaßnahmen werden ergriffen, um hohe Ausbeuten zu gewährleisten.

3. Unterhaltungselektronik:

Hersteller von Unterhaltungselektronik, von Smartphone-Herstellern bis hin zu Haushaltsgeräteproduzenten, sind auf hohe Produktionsausbeuten angewiesen, um die Kundennachfrage effizient zu decken. Sie setzen Echtzeit-Überwachungssysteme und KI-gestützte Analysen ein, um einen reibungslosen Produktionsablauf und maximale Erträge zu gewährleisten.

Echtzeitüberwachung: Hersteller von Unterhaltungselektronik nutzen Echtzeitüberwachungssysteme, um Daten aus der Produktionslinie zu erfassen und zu analysieren. So lassen sich potenzielle Probleme identifizieren, die die Ausbeute beeinträchtigen könnten. KI-gestützte Analysen: KI-gestützte Analysetools verarbeiten die von den Echtzeitüberwachungssystemen erfassten Daten. Dies hilft, Muster und Trends zu erkennen, die zur Optimierung des Fertigungsprozesses und zur Steigerung der Ausbeute beitragen.

Implementierung eines Hardware-Ertragsportfolios

Um ein erfolgreiches Hardware-Ausbeuteportfolio zu implementieren, müssen Hersteller einen ganzheitlichen Ansatz verfolgen, der fortschrittliche Methoden und Technologien integriert. Hier ist eine Schritt-für-Schritt-Anleitung:

Bewertung und Planung: Beginnen Sie mit einer umfassenden Bewertung des aktuellen Fertigungsprozesses. Identifizieren Sie wichtige Verbesserungspotenziale und legen Sie klare, messbare Ziele zur Ertragssteigerung fest.

Anwendung fortschrittlicher Methoden: Implementieren Sie fortschrittliche Methoden wie SPC, DOE und RCA, um den Fertigungsprozess systematisch zu überwachen und zu optimieren.

Integration modernster Technologien: Nutzen Sie KI, maschinelles Lernen, fortschrittliche Simulationswerkzeuge und Echtzeit-Überwachungssysteme, um die Prozesssteuerung und die prädiktive Analytik zu verbessern.

Kontinuierliche Verbesserung: Fördern Sie eine Kultur der kontinuierlichen Verbesserung, indem Sie die Ertragsmanagementstrategien regelmäßig überprüfen und aktualisieren. Bleiben Sie über die neuesten technologischen Entwicklungen informiert und integrieren Sie diese in Ihr Portfolio.

Zusammenarbeit und Schulung: Stellen Sie sicher, dass alle Beteiligten auf die neuen Methoden und Technologien eingewiesen und entsprechend geschult sind. Die Zusammenarbeit zwischen den verschiedenen Abteilungen ist entscheidend für den Erfolg des Ertragsportfolios.

Der Weg nach vorn

Die Bedeutung von Hardware-Ausbeuteportfolios in der Hardwarefertigung wird in Zukunft weiter zunehmen. Angesichts der steigenden Komplexität der Fertigungsprozesse und des ständigen Innovationsdrucks bleibt das Ausbeutemanagement ein zentraler Fokus.

Die Integration fortschrittlicher Methoden und Technologien wird weiterhin zu Verbesserungen bei Ausbeute, Effizienz und Rentabilität führen. Durch die Nutzung dieser Fortschritte und die Anwendung eines ganzheitlichen Ansatzes im Ausbeutemanagement können Hersteller im Wettbewerbsumfeld der Hardwarefertigung ihre Führungsposition behaupten.

Zusammenfassend lässt sich sagen, dass die Welt der Hardware-Ausbeuteportfolios ein dynamisches und sich ständig weiterentwickelndes Feld ist. Durch den Einsatz fortschrittlicher Methoden und Technologien können Hersteller beispiellose Ausbeuten erzielen und so den Erfolg und die Nachhaltigkeit ihrer Geschäftstätigkeit in der Hardwarefertigungsindustrie sichern.

Gerne können Sie weitere Abschnitte oder spezifische Details anfordern, die Sie benötigen!

Prüfung der DePIN-Sicherheit: Die Voraussetzungen schaffen

Im dynamischen Umfeld der Blockchain-Technologie gewinnen dezentrale Infrastrukturnetzwerke (DePINs) als zentrale Komponenten für die Zukunft dezentraler Systeme zunehmend an Bedeutung. Diese Netzwerke bilden das Rückgrat verschiedenster Anwendungen, von dezentraler Speicherung und Kommunikation bis hin zu Peer-to-Peer-Transaktionen. Mit dem stetigen Wachstum von DePINs wird die Gewährleistung ihrer Sicherheit durch strenge Prüfverfahren immer wichtiger. Dieser Artikel beleuchtet die Feinheiten der Sicherheitsprüfung von DePINs und vermittelt ein grundlegendes Verständnis ihrer Bedeutung, Methodik und Herausforderungen.

Das Wesen der DePIN-Sicherheit

DePINs arbeiten mit einem verteilten Modell und nutzen zahlreiche Knoten, um robuste, skalierbare und sichere Dienste bereitzustellen. Die dezentrale Struktur birgt jedoch besondere Sicherheitsherausforderungen. Im Gegensatz zu zentralisierten Systemen, bei denen Sicherheitslücken oft auf einen einzigen Fehlerpunkt begrenzt werden können, erfordern DePINs einen ganzheitlicheren Ansatz, um Schwachstellen in einem weitverzweigten Netzwerk von Knoten zu beheben. Audits in diesem Bereich zielen darauf ab, potenzielle Schwachstellen zu identifizieren, Risiken zu bewerten und das Netzwerk gegen verschiedene Cyberbedrohungen zu stärken.

Grundprinzipien der DePIN-Sicherheitsprüfung

Im Zentrum der Audits von DePIN Security steht die Verpflichtung, die Integrität, Verfügbarkeit und Vertraulichkeit der Daten innerhalb des Netzwerks zu gewährleisten. Folgende Kernprinzipien liegen diesen Audits zugrunde:

Integrität: Es ist entscheidend, dass Daten während ihres gesamten Lebenszyklus unverändert und authentisch bleiben. Audits konzentrieren sich auf die Überprüfung der Konsistenz und Genauigkeit der Daten über alle Knoten hinweg und setzen kryptografische Verfahren ein, um Manipulationsversuche zu erkennen.

Verfügbarkeit: Ein sicheres Netzwerk muss für berechtigte Nutzer jederzeit erreichbar sein und gleichzeitig widerstandsfähig gegen Denial-of-Service-Angriffe (DoS) sein. Audits bewerten die Fähigkeit des Netzwerks, Verfügbarkeit und Reaktionsfähigkeit unter verschiedenen Belastungsbedingungen aufrechtzuerhalten.

Vertraulichkeit: Der Schutz sensibler Informationen vor unbefugtem Zugriff ist von entscheidender Bedeutung. Dies erfordert die genaue Prüfung von Verschlüsselungsprotokollen, Zugriffskontrollen und Datenübertragungsmethoden, um sicherzustellen, dass nur autorisierte Stellen auf die Daten zugreifen und sie interpretieren können.

Methoden zur Durchführung von DePIN-Sicherheitsaudits

Die Durchführung eines umfassenden Sicherheitsaudits von DePIN erfordert einen vielschichtigen Ansatz, der technische Analysen, Risikobewertungen und kontinuierliche Überwachung kombiniert. Im Folgenden werden die angewandten Methoden näher erläutert:

Statische Analyse: Dabei werden der Code und die Konfigurationsdateien der Netzwerkknoten untersucht, ohne sie auszuführen. Statische Analysetools helfen, Schwachstellen wie Pufferüberläufe, SQL-Injection-Punkte und fest codierte Anmeldeinformationen zu identifizieren.

Dynamische Analyse: Dieser Ansatz beinhaltet die Echtzeitüberwachung des Netzwerks, um Anomalien und potenzielle Bedrohungen zu erkennen. Die Tools simulieren Angriffe und beobachten die Reaktionen des Netzwerks, wodurch Schwachstellen unter realen Bedingungen identifiziert werden können.

Penetrationstests: Oft auch als ethisches Hacking bezeichnet, beinhalten Penetrationstests simulierte Angriffe, um Schwachstellen aufzudecken, die von böswilligen Akteuren ausgenutzt werden könnten. Diese Methode hilft dabei zu verstehen, wie ein Angreifer in das Netzwerk eindringen könnte und welche Präventivmaßnahmen ergriffen werden können.

Risikobewertung: Eine gründliche Risikobewertung beurteilt die potenziellen Auswirkungen identifizierter Schwachstellen. Dies umfasst die Ermittlung der Wahrscheinlichkeit eines Angriffs, des potenziellen Schadens und der Kosten für Gegenmaßnahmen.

Kontinuierliche Überwachung: Sicherheitsaudits enden nicht mit einer einzelnen Bewertung. Tools zur kontinuierlichen Überwachung gewährleisten die fortlaufende Überwachung der Netzwerkaktivitäten und ermöglichen die Erkennung und Abwehr von Bedrohungen in Echtzeit.

Neue Trends bei DePIN-Sicherheitsaudits

Die Cybersicherheitslandschaft entwickelt sich ständig weiter, und DePIN-Sicherheitsaudits bilden da keine Ausnahme. Mehrere neue Trends prägen die Zukunft dieser Audits:

Künstliche Intelligenz und maschinelles Lernen: Der Einsatz von KI und maschinellem Lernen zur Erkennung von Mustern und Anomalien im Netzwerkverkehr kann die Genauigkeit von Sicherheitsaudits verbessern. Diese Technologien können potenzielle Bedrohungen vorhersagen und die Identifizierung von Schwachstellen automatisieren.

Blockchain-basierte Prüfung: Durch die Nutzung der inhärenten Sicherheitsmerkmale der Blockchain, wie unveränderliche Register und dezentraler Konsens, kann eine zusätzliche Sicherheits- und Transparenzebene bei Prüfungen geschaffen werden.

Dezentrale Governance-Modelle: Die Implementierung dezentraler Governance-Modelle gewährleistet, dass Netzwerksicherheitsrichtlinien von einer vielfältigen Gruppe von Interessengruppen gemeinsam entwickelt und durchgesetzt werden, wodurch die Widerstandsfähigkeit des Netzwerks erhöht wird.

Quantenresistente Protokolle: Mit den Fortschritten im Quantencomputing wird der Bedarf an quantenresistenten kryptografischen Protokollen unerlässlich. Zukünftige Audits werden sich auf die Integration dieser Protokolle konzentrieren, um Schutz vor Quantenbedrohungen zu gewährleisten.

Sicherheitsprüfung von DePIN: Herausforderungen und Chancen meistern

Das Potenzial von DePIN-Sicherheitsaudits ist immens, doch die Bewältigung der damit verbundenen Herausforderungen erfordert ein differenziertes Verständnis sowohl der technischen als auch der organisatorischen Aspekte. Dieser zweite Teil untersucht die Hindernisse bei DePIN-Sicherheitsaudits und die innovativen Lösungsansätze, die zu deren Bewältigung entwickelt wurden.

Herausforderungen bei DePIN-Sicherheitsaudits

Skalierbarkeitsprobleme: Mit zunehmender Größe und Komplexität von DePINs wird die Durchführung umfassender Sicherheitsaudits immer schwieriger. Die schiere Anzahl der Knoten und die Vielfalt der verwendeten Technologien können gründliche und zeitnahe Bewertungen erschweren.

Interoperabilität: DePINs umfassen häufig mehrere Technologien und Protokolle. Sicherzustellen, dass diese Komponenten nahtlos zusammenarbeiten und gleichzeitig hohe Sicherheit gewährleisten, kann eine komplexe Aufgabe sein. Audits müssen daher nicht nur die einzelnen Komponenten, sondern auch deren Wechselwirkungen bewerten.

Ressourcenengpässe: Detaillierte Sicherheitsaudits erfordern viel Zeit, Fachwissen und Ressourcen. Kleinere Organisationen haben möglicherweise Schwierigkeiten, die notwendigen Ressourcen für umfassende Audits bereitzustellen, wodurch sie unter Umständen anfälliger für Angriffe werden.

Einhaltung gesetzlicher Bestimmungen: Die Navigation durch die regulatorischen Rahmenbedingungen für DePINs kann eine Herausforderung darstellen. Verschiedene Rechtsordnungen können unterschiedliche Anforderungen an Datenschutz, Privatsphäre und Cybersicherheit stellen, die in die Prüfprozesse integriert werden müssen.

Innovative Lösungen für DePIN-Sicherheitsaudits

Trotz der Herausforderungen entstehen zahlreiche innovative Lösungen zur Steigerung der Effektivität von DePIN-Sicherheitsaudits:

Automatisierte Sicherheitstools: Fortschritte bei Automatisierungstechnologien revolutionieren Sicherheitsaudits. Automatisierte Tools können umfangreiche Scans und Bewertungen in einem Bruchteil der Zeit durchführen, die manuelle Methoden benötigen, und ermöglichen so gründlichere und zeitnahe Auswertungen.

Verteilte Prüfprotokolle: Durch den Einsatz der Distributed-Ledger-Technologie können Prüfer transparente und unveränderliche Aufzeichnungen von Sicherheitsbewertungen erstellen. Dies erhöht nicht nur die Glaubwürdigkeit der Prüfungen, sondern ermöglicht auch Echtzeit-Aktualisierungen und die Zusammenarbeit aller Beteiligten.

Kollaborative Plattformen: Plattformen, die die Zusammenarbeit zwischen Auditoren, Entwicklern und Sicherheitsexperten erleichtern, können den Auditprozess optimieren. Diese Plattformen ermöglichen den Echtzeit-Austausch von Erkenntnissen, Best Practices und neuen Bedrohungen und fördern so einen einheitlicheren und proaktiveren Sicherheitsansatz.

Schulungs- und Zertifizierungsprogramme: Die Entwicklung spezialisierter Schulungs- und Zertifizierungsprogramme für Auditoren mit Schwerpunkt auf DePIN-Sicherheit trägt zum Aufbau qualifizierter Fachkräfte bei. Dadurch wird sichergestellt, dass Auditoren über aktuelles Wissen und die neuesten Techniken verfügen, um effektive Prüfungen durchzuführen.

Zukünftige Entwicklungen bei DePIN-Sicherheitsaudits

Die Zukunft der Audit-DePIN-Sicherheit steht vor bedeutenden Fortschritten, die durch technologische Innovationen und sich weiterentwickelnde Best Practices vorangetrieben werden. Hier einige zukünftige Entwicklungen:

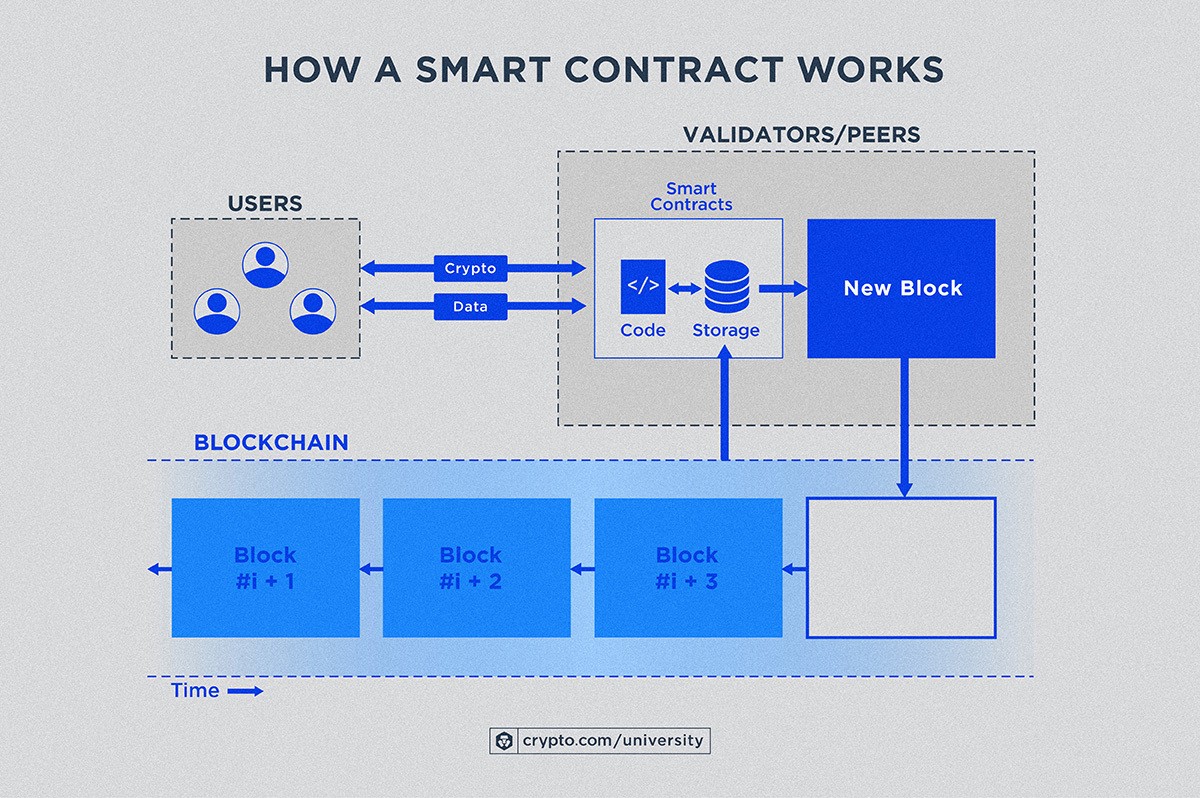

Verbesserte Blockchain-Integration: Mit zunehmender Reife der Blockchain-Technologie wird auch ihre Integration in Sicherheitsaudits immer ausgefeilter. Dies umfasst den Einsatz von Smart Contracts für automatisierte Compliance-Prüfungen und dezentrale Identitätsverifizierung zur Erhöhung der Sicherheit.

Quantensichere Kryptographie: Mit dem Aufkommen des Quantencomputings wird die Entwicklung und Implementierung quantensicherer kryptographischer Protokolle unerlässlich sein. Zukünftige Prüfungen werden sich darauf konzentrieren, sicherzustellen, dass DePINs gegen potenzielle Quantenangriffe gewappnet sind.

Ganzheitliche Risikomanagement-Rahmenwerke: Die Entwicklung umfassender Risikomanagement-Rahmenwerke, die alle Aspekte der DePIN-Sicherheit abdecken, ist von entscheidender Bedeutung. Dies beinhaltet die Integration von Sicherheits-, Compliance- und operationellen Risiken in einen einheitlichen Ansatz.

Globale Standards und bewährte Verfahren: Die Etablierung globaler Standards und bewährter Verfahren für DePIN-Sicherheitsaudits trägt zu einem einheitlicheren und sichereren Ökosystem bei. Dies umfasst die Zusammenarbeit mit internationalen Organisationen zur Entwicklung von Richtlinien, die gemeinsame Herausforderungen angehen und geteiltes Wissen nutzen.

Abschluss

Die Prüfung der DePIN-Sicherheit ist ein dynamisches und entscheidendes Feld innerhalb der Cybersicherheit. Mit dem stetigen Wachstum und der Weiterentwicklung dezentraler Infrastrukturnetzwerke steigt der Bedarf an rigorosen, umfassenden und innovativen Sicherheitsprüfungen. Durch das Verständnis der Kernprinzipien, Methoden und neuen Trends können die Beteiligten die Herausforderungen besser meistern und die sich bietenden Chancen nutzen. Kontinuierliche Innovation und Zusammenarbeit versprechen eine sicherere und widerstandsfähigere dezentrale Welt.

Die Blockchain-Einkommensrevolution Der Weg zu einer neuen Ära finanzieller Freiheit_4

Die DeSci-Finanzierungsexplosion – Revolutionierung von Wissenschaft und Medizin